REKLAMA

Dzienniki Urzędowe - rok 2013 poz. 401

Służba Kontrwywiadu Wojskowego

ZARZĄDZENIE Nr 46/MON

MINISTRA OBRONY NARODOWEJ

z dnia 24 grudnia 2013 r.

w sprawie szczególnego sposobu organizacji i funkcjonowania kancelarii kryptograficznych

Na podstawie art. 47 ust. 3 ustawy z dnia 5 sierpnia 2010 r. o ochronie informacji niejawnych (Dz. U. Nr 182, poz. 1228) zarządza się, co następuje:

Rozdział 1

Postanowienia ogólne

§ 1.

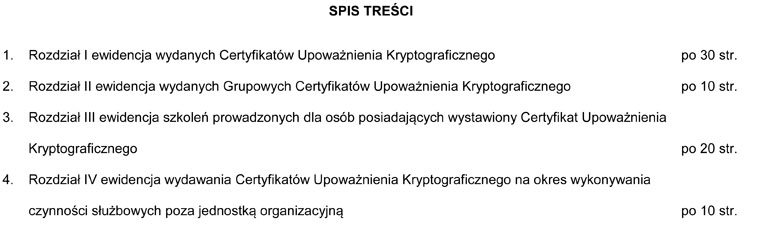

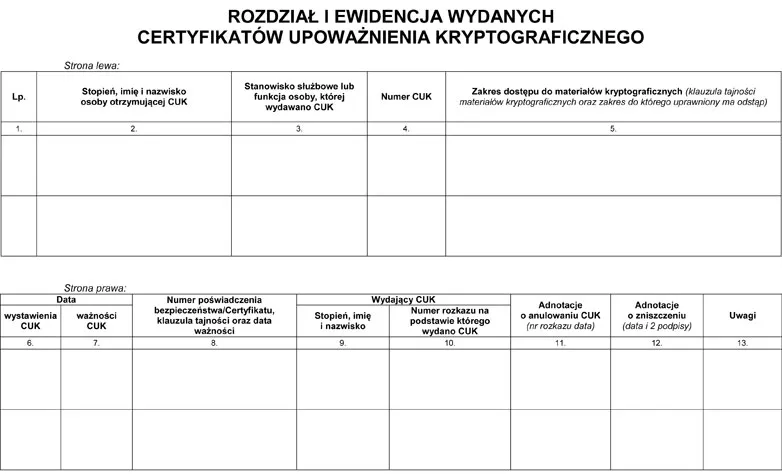

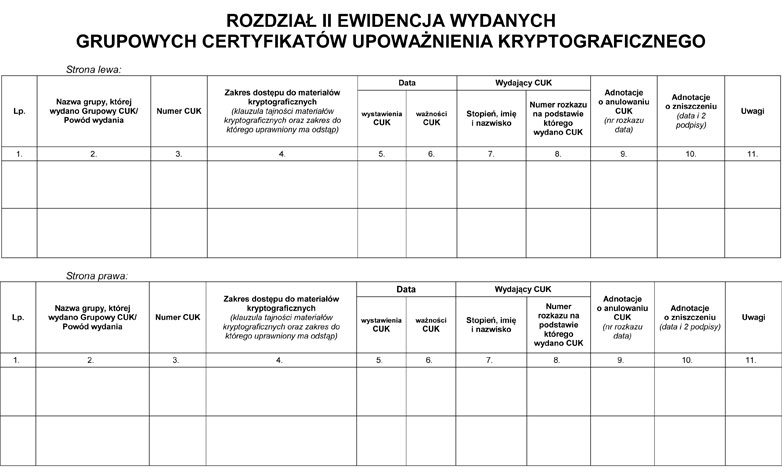

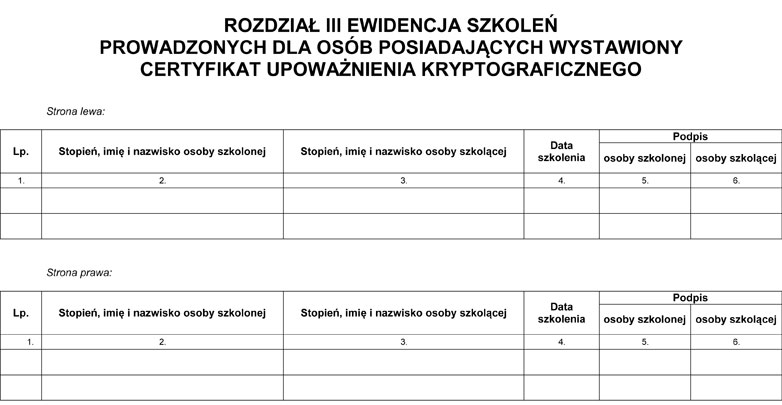

1. Zarządzenie określa:

1) organizację, funkcjonowanie kancelarii kryptograficznych oraz organów nadzorujących ich pracę;

2) środki bezpieczeństwa fizycznego;

3) bezpieczeństwo materiałów kryptograficznych;

4) organizację, funkcjonowanie i zabezpieczenie kancelarii kryptograficznych na okrętach i pomocniczych jednostkach pływających Marynarki Wojennej;

5) organizację pracy kancelarii kryptograficznych, ich ochronę oraz obieg materiałów kryptograficznych podczas ćwiczeń, wojny, a także w czasie realizacji zadań poza granicami kraju;

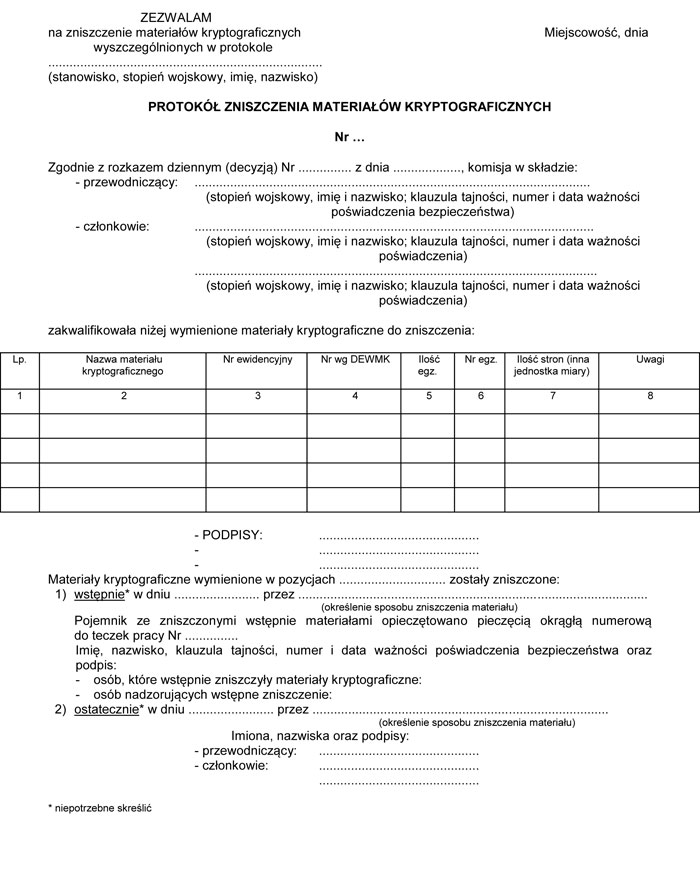

6) zasady rejestrowania, kompletowania i niszczenia materiałów kryptograficznych;

7) sprawowanie nadzoru nad kancelariami kryptograficznymi;

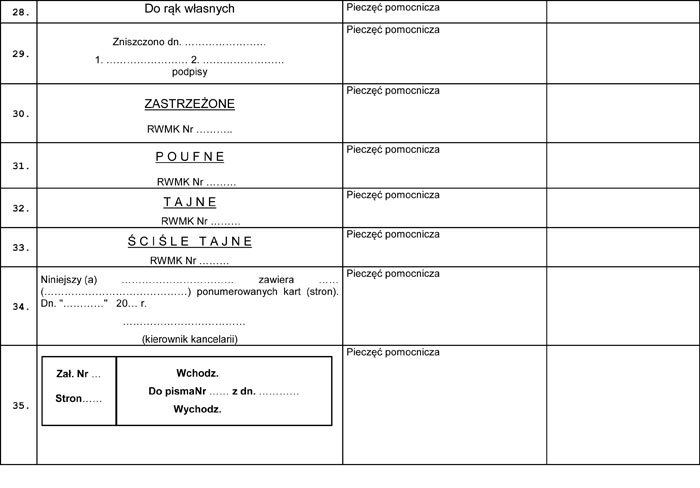

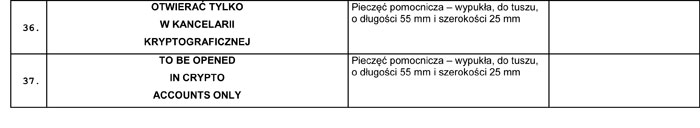

8) wzory urządzeń ewidencyjnych.

2. Przepisów zarządzenia nie stosuje się do materiałów kryptograficznych wykorzystywanych przez uprawnione jednostki organizacyjne w trakcie realizacji czynności operacyjno-rozpoznawczych.

§ 2.

Użyte w zarządzeniu określenia oznaczają:

1) akta – zbiór dokumentów ułożonych według rzeczowego wykazu akt, podszytych do teczek akt oznaczonych właściwą kategorią archiwalną i symbolem klasyfikacyjnym;

2) akta kryptograficzne – odpowiednio opracowane i zabezpieczone zbiory akt dotyczące materiałów kryptograficznych, o których mowa w pkt. 21 lit. d–g, pogrupowanych zgodnie z układem dokumentacji określonym w zarządzeniu wydanym na podstawie ustawy o narodowym zasobie archiwalnym i archiwach, oznaczone właściwą kategorią archiwalną i symbolem klasyfikacyjnym;

3) archiwista – żołnierza, funkcjonariusza lub pracownika zatrudnionego w kancelarii kryptograficznej, podlegającego bezpośrednio kierownikowi kancelarii kryptograficznej;

4) archiwizacja – ogół czynności związanych z klasyfikowaniem, kwalifikowaniem, kompletowaniem i przekazywaniem materiałów archiwalnych do archiwum oraz ich ewidencjonowanie i przechowywanie w tym archiwum;

5) archiwum – wyodrębnione archiwum jednostki organizacyjnej, w rozumieniu przepisów zarządzenia Ministra Obrony Narodowej wydanego na podstawie ustawy o narodowym zasobie archiwalnym i archiwach;

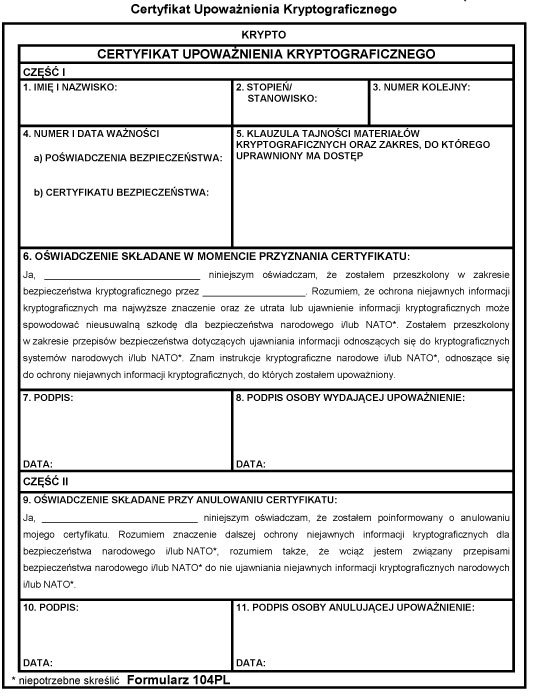

6) CUK – certyfikat upoważnienia kryptograficznego, dokument potwierdzający spełnienie wymagań uprawniających do dostępu do materiałów kryptograficznych w określonym zakresie;

7) dokument kryptograficzny – każdy ciąg danych utrwalony na dowolnym nośniku, a w szczególności w banku danych kryptograficznych, na papierze, nośniku optycznym lub magnetycznym, posiadający cechy identyfikacyjne w postaci nazwy, klauzuli tajności, numeru egzemplarza, numeru serii oraz innych danych pomocniczych, który wykorzystywany jest do kryptograficznego zabezpieczenia informacji przed jej ujawnieniem lub modyfikacją oraz w realizacji procesu potwierdzenia autentyczności tej informacji przez produkt kryptograficzny;

8) dokument kryptograficzny bieżącej edycji – dokument kryptograficzny wykorzystywany w danym momencie do czasu zakończenia terminu jego obowiązywania;

9) dokument kryptograficzny przyszłej edycji – dokument kryptograficzny przeznaczony do przyszłego zabezpieczenia informacji;

10) elektroniczny obieg dokumentów – proces rejestrowania, przechowywania, obiegu i udostępniania dokumentów realizowany przy wykorzystaniu specjalistycznego systemu teleinformatycznego;

11) ewidencja – służące do rejestrowania materiałów kryptograficznych księgi, dzienniki, formularze, wykazy, spisy, rejestry lub kartoteki oraz elektroniczne bazy danych o ustalonych wzorach i formach;

12) GKK – Główną Kancelarię Kryptograficzną – kancelarię kryptograficzną umiejscowioną w SKW będącą Główną Kancelarią Kryptograficzną dla jednostek organizacyjnych resortu obrony narodowej, Służby Kontrwywiadu Wojskowego, Służby Wywiadu Wojskowego i innych jednostek organizacyjnych nadzorowanych przez Ministra Obrony Narodowej;

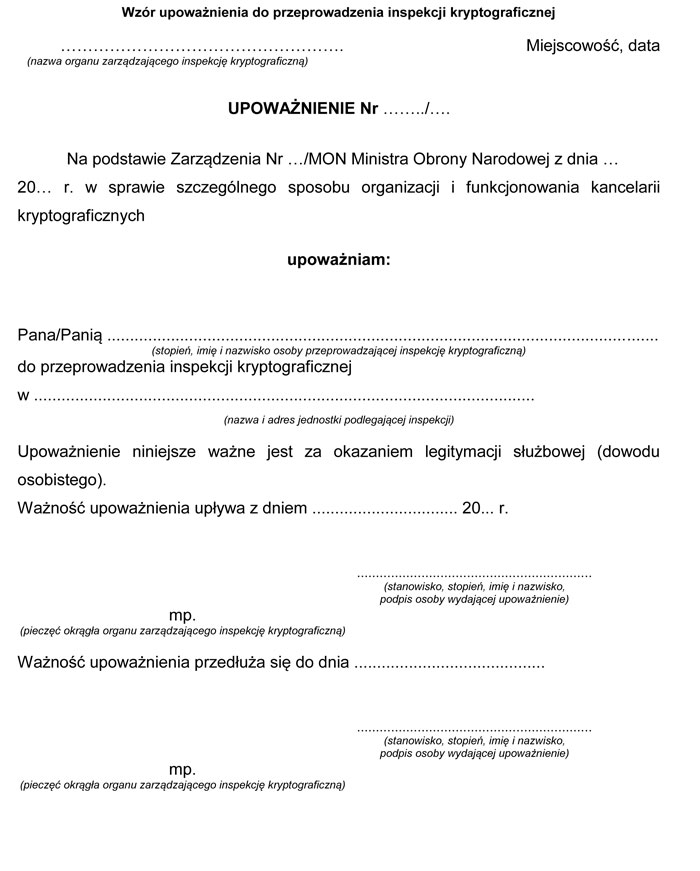

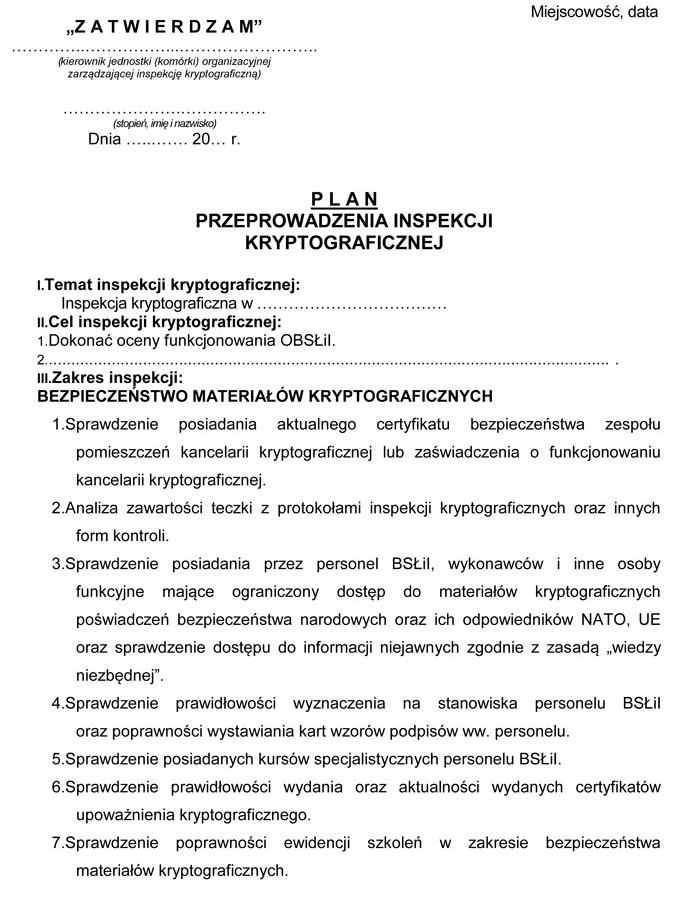

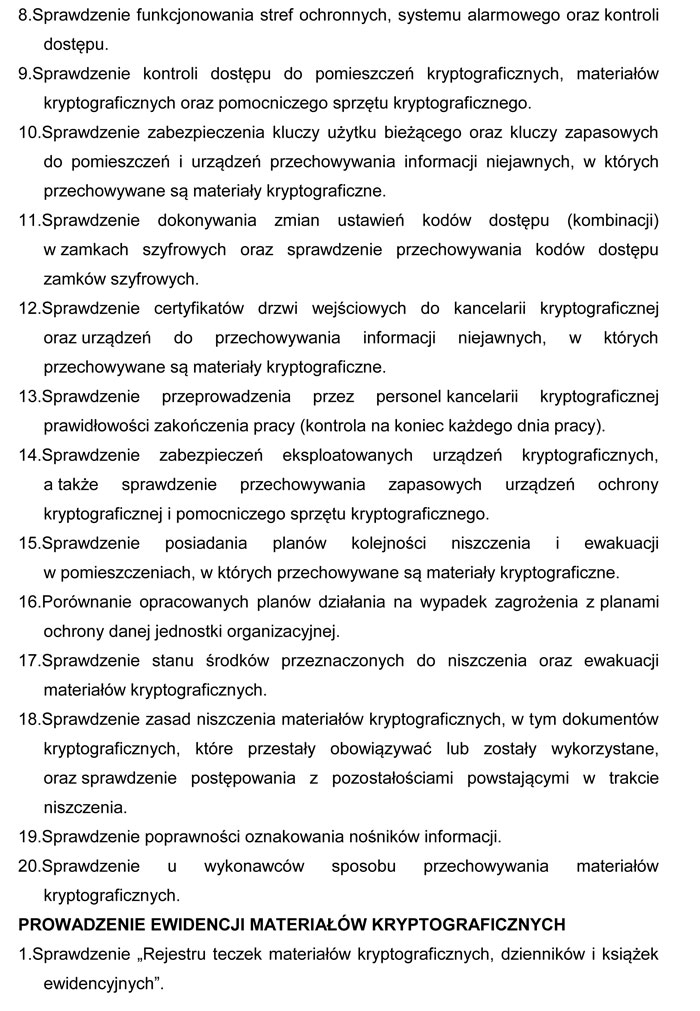

13) inspekcja kryptograficzna – kontrolę stanu ochrony materiałów kryptograficznych oraz funkcjonowania kancelarii (stacji) kryptograficznej, realizowaną przez OBSŁil, wykonywaną w ramach nadzoru nad ochroną informacji niejawnych;

14) jednostka organizacyjna – Ministerstwo Obrony Narodowej, jednostkę organizacyjną podległą Ministrowi Obrony Narodowej lub przez niego nadzorowaną;

15) kancelaria kryptograficzna – etatową komórkę organizacyjną funkcjonującą w jednostce organizacyjnej, odpowiedzialną za rejestrowanie, przyjmowanie, przechowywanie, udostępnianie, dystrybucję, przygotowanie materiałów do archiwizacji i niszczenie materiałów kryptograficznych, która może realizować zadania związane z ochroną kryptograficzną, takie jak: szyfrowanie i deszyfrowanie informacji niejawnych z wykorzystaniem narzędzi i certyfikowanych urządzeń kryptograficznych;

16) kierownik jednostki organizacyjnej – dowódcę, szefa, dyrektora, komendanta, prezesa lub inną osobę stojąca na czele jednostki organizacyjnej, która kieruje całokształtem działalności tej jednostki, w tym również osobę czasowo pełniącą jego obowiązki;

17) kierownik kancelarii kryptograficznej (w relacjach międzynarodowych – Crypto Custodian) –wyznaczonego żołnierza, funkcjonariusza lub pracownika zajmującego etatowe stanowisko kierownika kancelarii kryptograficznej i kierującego jej pracą, podlegającego merytorycznie Oficerowi Bezpieczeństwa Systemów Łączności i Informatyki;

18) klasa systemu lub urządzenia alarmowego – kategorię jakości według Normy Obronnej NO-04-A004 „Obiekty Wojskowe. Systemy Alarmowe. Wymagania dotyczące urządzeń”;

19) KOGD – Krajowy Organ Generacji i Dystrybucji – Organ Bezpieczeństwa Systemów Łączności i Informatyki, sprawujący nadzór nad bezpieczeństwem materiałów kryptograficznych w jednostkach organizacyjnych oraz instytucjach cywilnych realizujących zadania na rzecz resortu obrony narodowej i odpowiedzialny za:

a) dystrybucję krajowych i międzynarodowych materiałów kryptograficznych:

b) generację, wytwarzanie dokumentów kryptograficznych służących do zabezpieczenia krajowych potrzeb w zakresie ochrony systemów teleinformatycznych przetwarzających niejawne informacje krajowe i międzynarodowe,

c) nadzór nad zarządzaniem materiałami kryptograficznymi,

d) określanie sposobu organizacji i funkcjonowania kancelarii kryptograficznych,

e) powoływanie i odwoływanie kancelarii kryptograficznych,

f) udzielanie zgody na generację i wytwarzanie dokumentów kryptograficznych poza KOGD,

g) nadzór nad szkoleniem specjalistycznym personelu BSŁil,

h) nadzór nad prawidłowością funkcjonowania OBSŁil oraz przestrzegania przez nich przepisów i procedur;

20) kurier – żołnierza, funkcjonariusza lub pracownika wyznaczonego ze składu OBSŁl posiadającego kurs „Personelu kancelarii kryptograficznej” lub kurs „Kurierów materiałów kryptograficznych”;

21) materiał kryptograficzny:

a) dokument kryptograficzny,

b) element systemu kryptograficznego, a w szczególności moduł, blok, podzespół, pomocnicze urządzenie kryptograficzne,

c) produkt kryptograficzny lub jego część,

d) publikację i wydawnictwo kryptograficzne,

e) dokumentację techniczną systemów i produktów kryptograficznych,

f) dokumentację, pismo dotyczące tematyki kryptograficznej, ewidencji, przechowywania, wykorzystania i niszczenia materiałów kryptograficznych,

g) formularz i inne urządzenie ewidencyjne przeznaczone do ewidencji materiałów kryptograficznych;

22) nadrzędna jednostka organizacyjna – nadrzędną w strukturze dowodzenia jednostkę organizacyjną;

23) NCK – Narodowe Centrum Kryptologii;

24) Oficer BSŁil – Oficera Bezpieczeństwa Systemów Łączności i Informatyki – funkcję sprawowaną w celu nadzoru nad bezpieczeństwem materiałów kryptograficznych;

25) OBSŁil – Organ Bezpieczeństwa Systemów Łączności i Informatyki, wyspecjalizowaną jednostkę organizacyjną, wewnętrzną komórkę jednostki organizacyjnej lub osobę odpowiedzialną za zapewnienie organizacyjnych, technicznych i programowych wymagań kryptograficznej ochrony informacji niejawnych oraz sprawowanie nadzoru nad funkcjonowaniem systemów kryptograficznych i teleinformatycznych, w których przetwarzane są materiały kryptograficzne; jak również za sprawowanie nadzoru nad zarządzaniem tymi materiałami;

26) pełnomocnik ochrony – pełnomocnika do spraw ochrony informacji niejawnych, o którym mowa w art. 14 ustawy z dnia 5 sierpnia 2010 r. o ochronie informacji niejawnych (Dz. U. Nr 182, poz. 1228);

27) personel BSŁil – żołnierzy, funkcjonariuszy lub pracowników jednostki organizacyjnej, wchodzących w skład i wykonujących zadania na rzecz OBSŁil;

28) pomocnicze urządzenie ewidencyjne – urządzenie ewidencyjne nie podlegające zdaniu do archiwum, stosowane w zależności od potrzeb wynikających z funkcjonowania kancelarii kryptograficznej;

29) pomocniczy sprzęt kryptograficzny – sprzęt kryptograficzny będący elementem instalacji kryptograficznej, ale nie ujęty w definicji urządzenia kryptograficznego, który może wymagać specjalnej obsługi lub kontroli w celu ochrony specjalnych układów zabezpieczających;

30) potwierdzenie odbioru – fizyczne przekazywanie przez kierownika kancelarii kryptograficznej materiałów kryptograficznych, po złożeniu podpisu przez upoważnionego do odbioru wykonawcę z danej jednostki organizacyjnej;

31) pracownik – osobę pozostającą w stosunku pracy z jednostką organizacyjną;

32) produkt kryptograficzny – urządzenie lub narzędzie zawierające co najmniej jeden mechanizm kryptograficzny wykorzystywany w celu zapewnienia wymaganego poziomu bezpieczeństwa przetwarzanych informacji;

33) przesyłka – materiały w postaci odpowiednio zabezpieczonych, zaadresowanych i oznaczonych paczek lub listów;

34) przesyłka kryptograficzna – materiały kryptograficzne w postaci zabezpieczonych, zaadresowanych i odpowiednio oznaczonych paczek lub listów;

35) raport posiadania – wypełniony formularz AF 21 PL określający stan ewidencyjny posiadanych materiałów kryptograficznych będących na ewidencji kancelarii kryptograficznej;

36) RCZBSiUT – Resortowe Centrum Zarządzania Bezpieczeństwem Sieci i Usług Teleinformatycznych;

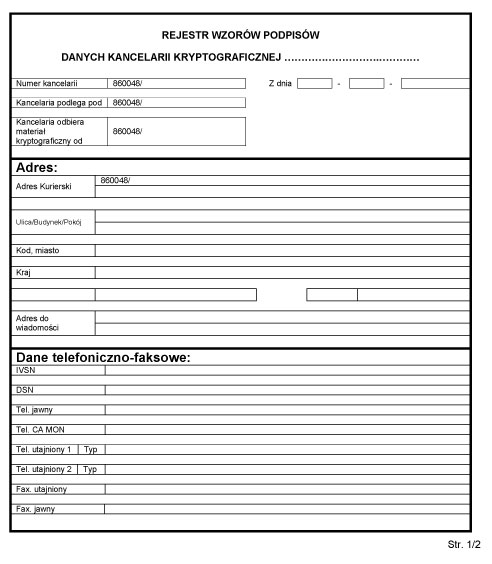

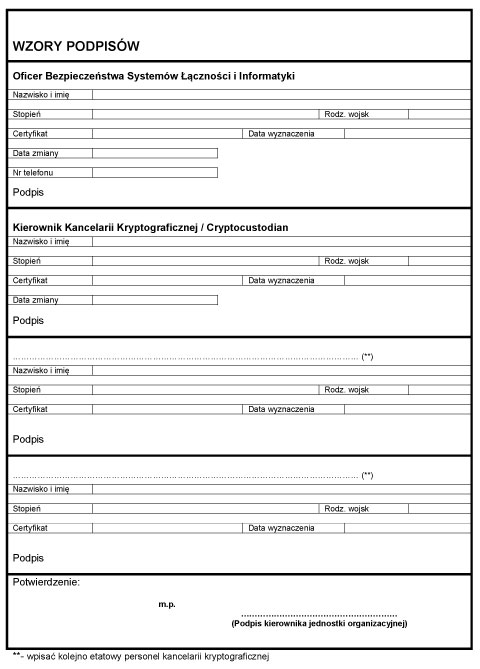

37) rejestr wzorów podpisów – formularz, którego wzór określa załącznik nr 1, opisujący umiejscowienie kancelarii kryptograficznej w strukturze dowodzenia i systemie dystrybucji, zawierający jej dane teleadresowe oraz dane osobowe, wzory podpisów personelu tej kancelarii i Oficera BSŁil;

38) SKW – Służbę Kontrwywiadu Wojskowego;

39) stacja kryptograficzna – komórkę organizacyjną funkcjonująca w jednostce organizacyjnej realizującą zadania związane z ochroną kryptograficzną (szyfrowanie, deszyfrowanie) informacji niejawnych z wykorzystaniem urządzeń i narzędzi kryptograficznych;

40) system kryptograficzny – część systemu teleinformatycznego realizującego kryptograficzne zabezpieczenie informacji przy pomocy jednego lub więcej produktów kryptograficznych (mechanizmów, urządzeń i narzędzi) oraz procedur i metod postępowania stosowanych przez personel BSŁil;

41) Szef KOGD (w relacjach międzynarodowych – National Distribution Authority) – Szefa Krajowego Organu Generacji i Dystrybucji, to jest Dyrektora Biura Łączności i Informatyki SKW kierującego KOGD z upoważnienia i w imieniu Szefa Służby Kontrwywiadu Wojskowego;

42) trwałe urządzenie ewidencyjne – urządzenie ewidencyjne podlegające archiwizacji;

43) ustawa – ustawę z dnia 5 sierpnia 2010 r. o ochronie informacji niejawnych (Dz. U. Nr 182, poz. 1228);

44) urządzenie ewidencyjne – księgę, dziennik, wykaz, spis, rejestr, formularz lub kartotekę o ustalonych rubrykach, prowadzone w formie pisemnej lub elektronicznej, służące do rejestrowania materiałów kryptograficznych oraz umożliwiające kontrolę ich stanu i obiegu;

45) urządzenie kryptograficzne – certyfikowane urządzenie wykorzystywane do zabezpieczenia informacji przekazywanej w dowolnej sieci telekomunikacyjnej, przed jej ujawnieniem, modyfikacją oraz realizacji procesu potwierdzenia autentyczności tej informacji;

46) WSK RP – Wojskową Służbę Kurierską Rzeczypospolitej Polskiej, to jest żołnierzy, funkcjonariuszy lub pracowników SKW oraz Centrum Wsparcia Teleinformatycznego Sił Zbrojnych, zwanego dalej „CWT SZ”;

47) wykonawca – żołnierza, funkcjonariusza lub pracownika zajmującego określone stanowisko służbowe, wykonującego zadania zgodnie z zakresem obowiązków, posiadającego stosowne poświadczenia bezpieczeństwa i przeszkolenie w zakresie ochrony informacji niejawnych oraz CUK;

48) wytyczne SKW – Wytyczne SKW w sprawie powoływania i odwoływania kancelarii kryptograficznych;

49) zarządzanie materiałem kryptograficznym – całokształt przedsięwzięć związany z ochroną (bezpieczeństwem) materiałów kryptograficznych, od złożenia zapotrzebowania na dokumenty kryptograficzne, generację, wytwarzanie, ewidencję, dystrybuowanie, aż do ich fizycznego zniszczenia;

50) zasada wiedzy niezbędnej – udostępnianie określonej informacji wyłącznie osobom, którym jest to niezbędne do realizacji czynności służbowych;

51) zastępca kierownika kancelarii kryptograficznej (w relacjach międzynarodowych – Alternate Crypto Custodian) – wyznaczonego żołnierza, funkcjonariusza lub pracownika zajmującego etatowe stanowisko zastępcy kierownika tej kancelarii.

Rozdział 2

Organizacja, funkcjonowanie kancelarii kryptograficznej oraz organy nadzorujące jej pracę

§ 3.

1. W jednostkach organizacyjnych, które planują wykorzystywać materiały kryptograficzne kierownik jednostki organizacyjnej powołuje kancelarię kryptograficzną lub podpisuje stosowne porozumienie z kierownikiem jednostki organizacyjnej posiadającej kancelarię kryptograficzną.

2. Sposób oraz tryb powoływania i odwoływania kancelarii kryptograficznych określają wytyczne SKW.

3. Porozumienie, o którym mowa w ust. 1, określa sposób zaopatrywania w materiały kryptograficzne.

4. Obrót materiałami kryptograficznymi odbywa się wyłącznie pomiędzy jednostkami organizacyjnymi posiadającymi kancelarie kryptograficznie lub odpowiednie porozumienie, określone w ust. 1.

5. Kancelaria kryptograficzna może przyjmować, rejestrować, przechowywać i wysyłać materiały kryptograficzne krajowe i międzynarodowe oraz inne dokumenty związane z tematyką kryptograficzną, pod warunkiem, że będą one fizycznie od siebie oddzielone i rejestrowane w odrębnych urządzeniach ewidencyjnych.

6. Kancelaria kryptograficzna jednostki organizacyjnej może za zgodą Szefa KOGD i na podstawie porozumienia, określonego w ust. 1, zaopatrywać w materiały kryptograficzne inne jednostki organizacyjne nie posiadające kancelarii kryptograficznej.

7. W przypadku, o którym mowa w ust. 6, kierownik jednostki organizacyjnej nie posiadającej kancelarii kryptograficznej powinien:

1) wyznaczyć personel BSŁil, w tym Oficera BSŁiI i jego zastępcę;

2) opracować w trzech egzemplarzach, według wzoru określonego w załączniku nr 2, we współdziałaniu z kierownikiem jednostki organizacyjnej, który ma obsługiwać tę jednostkę „Procedury zaopatrywania w materiały kryptograficzne ... (podać nazwę jednostki organizacyjnej) przez kancelarię kryptograficzną nr ... (podać nazwę jednostki organizacyjnej)”, zwane dalej „Procedurami”;

3) przesłać uzgodnione przez obu kierowników jednostek organizacyjnych Procedury poprzez RCZBSiUT do Szefa KOGD celem ich akceptacji;

4) po otrzymaniu zaakceptowanych przez Szefa KOGD Procedur przesłać egzemplarz nr 3 do jednostki organizacyjnej zaopatrującej w materiały kryptograficzne.

8. Zgoda, o której mowa w ust. 6, jest wydawana na czas określony.

9. W przypadku uzasadnionym względami organizacyjnymi, w jednostce organizacyjnej można powołać więcej niż jedną kancelarię kryptograficzną.

10. Szef KOGD może zalecić powołanie kancelarii kryptograficznej.

§ 4.

1. Obsługę kancelarii kryptograficznej stanowi wyznaczony rozkazem (decyzją) etatowy personel tej kancelarii w tym:

1) kierownik kancelarii kryptograficznej;

2) zastępca (zastępcy) kierownika kancelarii kryptograficznej;

3) w zależności od potrzeb szyfrant (szyfranci), archiwista (archiwiści), kurier (kurierzy).

2. Personel kancelarii kryptograficznej może pełnić jednocześnie funkcję personelu kancelarii kryptograficznej stacjonarnej oraz polowej lub mobilnej w ramach jednej jednostki organizacyjnej.

3. Na stanowiska etatowego personelu kancelarii kryptograficznej wyznacza się żołnierza, funkcjonariusza lub pracownika, który posiada poświadczenia bezpieczeństwa odpowiednie do klauzul tajności materiałów niejawnych otrzymywanych, wytwarzanych, przetwarzanych, przekazywanych i przechowywanych w kancelarii kryptograficznej, posiada aktualne zaświadczenie o przeszkoleniu w zakresie ochrony informacji niejawnych oraz szkolenie/szkolenia specjalistyczne określone w odrębnych przepisach.

§ 5.

1. Do obowiązków kierownika kancelarii kryptograficznej należy:

1) kierowanie pracą kancelarii kryptograficznej;

2) przyjmowanie, rejestrowanie, przechowywanie oraz przekazywanie materiałów kryptograficznych otrzymywanych, wysyłanych oraz wytwarzanych na potrzeby wewnętrzne jednostki organizacyjnej oraz jednostek zaopatrywanych;

3) współudział w planowaniu i prowadzeniu inspekcji kryptograficznych w nadzorowanych kancelariach kryptograficznych;

4) dokonywanie dystrybucji (redystrybucji) materiałów kryptograficznych do zaopatrywanych kancelarii kryptograficznych;

5) prowadzenie aktualnej ewidencji materiałów kryptograficznych;

6) dokonywanie sprawdzeń posiadanych materiałów kryptograficznych;

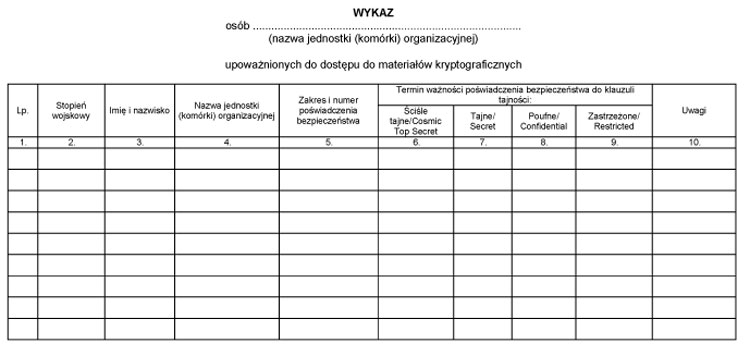

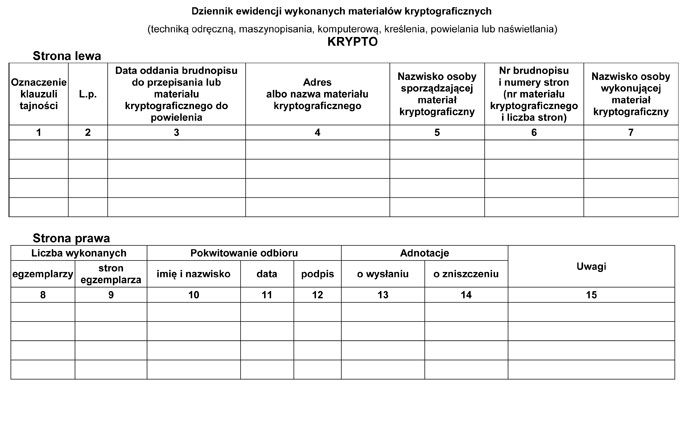

7) sprawdzanie poświadczeń bezpieczeństwa i CUK osób korzystających z zasobów kancelarii kryptograficznej oraz prowadzenie wykazów osób upoważnionych do dostępu do materiałów kryptograficznych, którego wzór określa załącznik nr 3;

8) posiadanie aktualnych edycji publikacji kryptograficznych i poprawne wprowadzanie do nich zmian;

9) meldowanie Oficerowi BSŁil o każdym stwierdzonym naruszeniu bezpieczeństwa fizycznego i kryptograficznego oraz o możliwym lub rzeczywistym zagrożeniu bezpieczeństwa materiałów kryptograficznych;

10) udostępnianie i wydawanie materiałów kryptograficznych osobom, o których mowa w pkt. 7;

11) kompletowanie materiałów kryptograficznych oraz przygotowywanie akt do archiwizacji;

12) przesyłanie do zaopatrującej oraz nadrzędnej kancelarii kryptograficznej rocznych raportów o stanie posiadanych materiałów kryptograficznych;

13) niszczenie materiałów kryptograficznych zgodnie z obowiązującymi w tym zakresie przepisami i zaleceniami;

14) aktualizacja wykazu zaopatrywanych kancelarii kryptograficznych w jednostkach organizacyjnych na podstawie „Zaświadczeń o funkcjonowaniu kancelarii kryptograficznych” oraz pism odwołujących kancelarie kryptograficzną;

15) zmiana kodów i rotacja kluczy zabezpieczających funkcjonowanie kancelarii kryptograficznych;

16) obsługa urządzeń i narzędzi kryptograficznych;

17) wykonywanie poleceń zleconych przez Oficera BSŁil związanych z tematyką kryptograficzną.

2. Do obowiązków zastępcy kierownika kancelarii kryptograficznej należy wykonywanie zadań, o których mowa w ust. 1 pkt. 2÷17, a podczas nieobecności kierownika kancelarii kryptograficznej kierowanie jej pracą.

3. Do obowiązków archiwisty należy wykonywanie zadań, o których mowa w ust. 1 pkt. 2÷17.

4. Do obowiązków kuriera należy:

1) wykonywanie zadań, o których mowa w ust. 1 pkt. 2–17;

2) przewożenie materiałów kryptograficznych;

3) przygotowanie i organizacja konwoju.

5. Obowiązki szyfranta określają odrębne przepisy.

6. Szczegółowe obowiązki personelu kancelarii kryptograficznej określa Oficer BSŁil.

§ 6.

1. Przekazanie obowiązków na stanowisku kierownika kancelarii kryptograficznej odbywa się komisyjnie.

2. Komisję, o której mowa w ust. 1 powołuje kierownik jednostki organizacyjnej, w skład której wchodzą:

1) co najmniej jeden przedstawiciel OBSŁil;

2) co najmniej jeden przedstawiciel OBSŁil nadrzędnej jednostki organizacyjnej;

3) osoba zdająca i przyjmująca obowiązki kierownika kancelarii kryptograficznej.

3. Wniosek o wyznaczenie przedstawiciela organu nadrzędnego do składu komisji, o której mowa w ust. 2, przesyła się na 30 dni przed planowanym terminem zmiany kierownika kancelarii kryptograficznej.

4. Wniosek o przesłanie raportu posiadania materiałów kryptograficznych przesyła się do zaopatrującej kancelarii kryptograficznej na 30 dni przed planowanym terminem zmiany kierownika kancelarii kryptograficznej.

5. Wynikiem pracy komisji jest protokół z przekazania obowiązków oraz raport posiadania materiałów kryptograficznych.

6. Protokół przekazania obowiązków zawiera:

1) podstawę przekazania obowiązków;

2) nazwy i numery urządzeń ewidencyjnych, na podstawie których dokonano sprawdzenia stanu faktycznego materiałów kryptograficznych pozostających na ewidencji kancelarii kryptograficznej oraz pozycje zapisów w tych urządzeniach;

3) numer ewidencyjny raportu posiadania materiałów kryptograficznych;

4) porównanie stanu faktycznego materiałów kryptograficznych ze stanem ewidencyjnym;

5) uwagi osoby przyjmującej obowiązki dotyczące ujawnionych nieprawidłowości w zakresie ewidencjonowania i obiegu materiałów kryptograficznych.

7. Protokół przekazania obowiązków wykonuje się w dwóch jednobrzmiących egzemplarzach.

8. Zatwierdzone przez kierownika jednostki organizacyjnej egzemplarze protokołu przechowuje się w kancelarii kryptograficznej:

1) nadrzędnej jednostki organizacyjnej;

2) własnej.

9. Po przyjęciu obowiązków kierownik kancelarii kryptograficznej przesyła aktualny rejestr wzorów podpisów.

10. Dopuszcza się przesyłanie kopii rejestru wzorów podpisów drogą elektroniczną poprzez system teleinformatyczny zabezpieczony kryptograficznie (m.in. MIL-WAN).

11. Na czas nieobecności kierownika kancelarii kryptograficznej i jego zastępcy poniżej 60 dni, obowiązki kierownika pełni etatowa osoba z personelu kancelarii kryptograficznej, posiadająca odpowiednie poświadczenia bezpieczeństwa, zaświadczenie ukończenia kursu personelu kancelarii kryptograficznych, wyznaczona rozkazem dziennym lub decyzją kierownika jednostki organizacyjnej.

12. W przypadku, gdy w kancelarii kryptograficznej pozostaje wyłącznie jedna osoba ze składu etatowego personelu, kierownik jednostki organizacyjnej, może wyznaczyć do składu tej kancelarii osobę spełniającą wymagania, o których mowa w ust. 11.

13. W szczególnie uzasadnionych przypadkach, za zgodą Szefa KOGD, do składu kancelarii można wyznaczyć Oficera BSŁil.

14. W przypadku, gdy nie ma możliwości wyznaczenia dodatkowej osoby, o której mowa w ust. 12 lub 13, do składu personelu kancelarii, kancelaria podlega zawieszeniu.

15. Na czas nieobecności kierownika kancelarii kryptograficznej i jego zastępcy powyżej 60 dni przekazanie obowiązków kierownika kancelarii kryptograficznej realizuje komisja na zasadach określonych w ust. 3–10.

16. Przewodniczący komisji, o której mowa w ust. 15, do czasu przekazania obowiązków oznakowuje urządzenia do przechowywania informacji niejawnych, szafy, sejfy i skrzynie z nieprzekazanymi materiałami kryptograficznymi swoją numerową pieczęcią do teczki pracy lub w inny sposób jednoznacznie identyfikujący przewodniczącego komisji.

17. Protokół przekazania obowiązków podpisują przewodniczący oraz członkowie komisji, o której mowa w ust. 15, a zatwierdza kierownik jednostki organizacyjnej.

§ 7.

1. W jednostkach organizacyjnych, w których wykorzystuje się lub planuje się wykorzystywać materiały kryptograficzne tworzy się OBSŁil nadzorujące pracę kancelarii (stacji) kryptograficznej.

2. OBSŁil nadzorowane są przez OBSŁil nadrzędnej jednostki organizacyjnej.

3. Zaopatrywanie w materiały kryptograficzne odbywa się zgodnie z terytorialnym system zaopatrywania kancelarii kryptograficznych.

4. Terytorialny system zaopatrywania, o którym mowa w ust. 3 określa Komendant RCZBSiUT w uzgodnieniu z Szefem KOGD, a zatwierdza Dyrektor Narodowego Centrum Kryptologii.

5. KOGD w ramach wykonywanych czynności specjalistycznych nadzoruje RCZBSiUT oraz inne OBSŁil.

6. RCZBSiUT jest odpowiedzialne za:

1) koordynowanie działalności OBSŁil;

2) planowanie, organizowanie, prognozowanie rozwoju, eksploatacji i nadzoru nad funkcjonowaniem, systemów ochrony kryptograficznej stosowanych w systemach teleinformatycznych resortu obrony narodowej oraz podczas misji pokojowych i ćwiczeń, a także Wojennego Systemu Dowodzenia;

3) planowanie, organizowanie oraz sprawowanie nadzoru nad szkoleniami specjalistycznymi personelu BSŁil;

4) prowadzenie ewidencji dokonywanych kontroli lub inspekcji kryptograficznych nadzorowanych OBSŁil;

5) opracowywanie i przesyłanie do KOGD do dnia 30 kwietnia każdego roku sprawozdań o stanie ochrony informacji niejawnych w zaopatrywanych kancelariach kryptograficznych za ubiegły rok z wyszczególnieniem:

a) kancelarii kryptograficznych objętych nadzorem,

b) stacji kryptograficznych objętych nadzorem,

c) formy nadzoru (kontrola, inspekcja itp.),

d) organów bezpieczeństwa systemów łączności i informatyki przeprowadzających inspekcje,

e) stwierdzonych naruszeń ochrony informacji niejawnych w zakresie ochrony materiałów kryptograficznych oraz zastosowanych środków zaradczych.

6) przesyłanie do KOGD bezzwłocznie na bieżąco zmian stanu posiadania urządzeń kryptograficznych w resorcie obrony narodowej;

7) prowadzenie inspekcji kryptograficznych w jednostkach organizacyjnych;

8) przedstawianie do KOGD zbiorczych zapotrzebowań na materiały kryptograficzne krajowe i międzynarodowe dla potrzeb OBSŁil jednostek i komórek organizacyjnych Sił Zbrojnych RP;

9) nadzorowanie wykorzystywania materiałów kryptograficznych przez OBSŁil;

10) przeprowadzenie, raz w roku odprawy rozliczeniowo-szkoleniowej dla Oficerów BSŁil z OBSŁil bezpośrednio nadzorowanych;

11) opracowywanie procedur obsługi urządzeń ochrony kryptograficznej, pomocniczego sprzętu kryptograficznego oraz postępowania z dokumentami kryptograficznymi;

12) przeprowadzenie raz w roku odprawy rozliczeniowo-szkoleniowej dla kierowników kancelarii kryptograficznych bezpośrednio zaopatrywanych;

13) przesyłanie raz na kwartał raportów zniszczeń do KOGD.

7. OBSŁil wszystkich szczebli organizacyjnych, z zastrzeżeniem ust. 6 są odpowiedzialne za:

1) koordynowanie działalności podporządkowanych OBSŁil;

2) prowadzenie ewidencji dokonywanych kontroli lub/i inspekcji kryptograficznych OBSŁil;

3) opracowywanie i przesyłanie do OBSŁil nadrzędnej jednostki organizacyjnej sprawozdań o stanie ochrony informacji niejawnych w podległych OBSŁil za ubiegły rok z wyszczególnieniem:

a) kancelarii kryptograficznych objętych nadzorem,

b) stacji kryptograficznych objętych nadzorem,

c) formy nadzoru (kontrola, inspekcja itp.),

d) organów bezpieczeństwa systemów łączności i informatyki przeprowadzających inspekcje,

e) stwierdzonych naruszeń ochrony informacji niejawnych w zakresie ochrony materiałów kryptograficznych oraz zastosowanych środków zaradczych;

4) określenie terminu przesłania sprawozdania, o którym mowa w pkt. 3 dla bezpośrednio podporządkowanych organów BSŁil;

5) planowanie, organizowanie, systemów ochrony kryptograficznej stosowanych w systemach teleinformatycznych podległych jednostek organizacyjnych oraz eksploatację i nadzór nad ich funkcjonowaniem;

6) prowadzenie inspekcji kryptograficznych w nadzorowanych jednostkach organizacyjnych;

7) przedstawianie drogą służbową do RCZBSiUT zbiorczych zapotrzebowań na krajowe i międzynarodowe materiały kryptograficzne dla potrzeb OBSŁil nadzorowanych jednostek organizacyjnych;

8) nadzorowanie wykorzystywania materiałów kryptograficznych przez podległe OBSŁil;

9) przeprowadzenie raz w roku odprawy rozliczeniowo-szkoleniowej dla Oficerów BSłil z OBSŁil bezpośrednio nadzorowanych;

10) raz na kwartał przesyłanie raportów zniszczeń do kancelarii zaopatrującej.

8. Sprawozdanie, o którym mowa w ust. 7 pkt. 3, Dowództwo Generalne Rodzajów Sił Zbrojnych, zwane dalej „DG RSZ”, Dowództwo Operacyjne Rodzajów Sił Zbrojnych, zwane dalej „DO RSZ”, Dowództwo Garnizonu Warszawa, zwane dalej „DGW”, Komenda Główna Żandarmerii Wojskowej, zwana dalej „KG ŻW” przesyłają do RCZBSiUT do 15 marca każdego roku.

9. OBSŁil składają zapotrzebowania na materiały kryptograficzne do OBSŁil nadrzędnej jednostki organizacyjnej, za pośrednictwem kancelarii kryptograficznych.

10. Kierownik jednostki organizacyjnej w celu nadzoru nad bezpieczeństwem materiałów kryptograficznych powołuje Oficera BSŁil.

11. Funkcja, o której mowa w ust. 10, sprawowana jest przez:

1) osobę wyznaczoną w NCK i RCZBSiUT przez kierownika tej jednostki organizacyjnej;

2) szefa (oddziału, wydziału, sekcji, grupy) w komórkach bezpieczeństwa systemów łączności i informatyki;

3) kierownika komórki odpowiedzialnej za organizację łączności w jednostce organizacyjnej, w której nie występuje etatowa komórka BSŁil;

4) kierownika komórki organizacyjnej, w której planowane jest powołanie kancelarii kryptograficznej w jednostce organizacyjnej;

12. Oficer BSŁil jest odpowiedzialny za zapewnienie bezpieczeństwa materiałom kryptograficznym w tym za sprawdzanie wszystkich miejsc w jednostce organizacyjnej, w których są przechowywane i wykorzystywane te materiały.

13. Do zadań i obowiązków Oficera BSŁil należy:

1) uzgadnianie bezpośrednio z kierownikiem jednostki organizacyjnej wszelkich zagadnień związanych z ochroną materiałów kryptograficznych oraz funkcjonowaniem OBSŁil;

2) przedstawianie kierownikowi jednostki organizacyjnej propozycji właściwych rozwiązań w sprawach związanych z bezpieczeństwem materiałów kryptograficznych oraz zabezpieczeniem kryptograficznym systemów teleinformatycznych jednostki organizacyjnej;

3) realizowanie zadań postawionych przez Oficera BSŁil z OBSŁil szczebla nadrzędnego w zakresie specjalistycznym dotyczącym przechowywania, przesyłania oraz stosowania i wykorzystywania materiałów kryptograficznych;

4) współpraca z pionem ochrony oraz komórką odpowiedzialną za ochronę obiektów wojskowych w zakresie zastosowanych środków ochrony fizycznej i technicznej przeznaczonych do ochrony materiałów kryptograficznych;

5) informowanie nadrzędnego OBSŁil o potrzebach w zakresie zabezpieczenia w materiały kryptograficzne jednostki organizacyjnej;

6) wskazywanie osób odpowiedzialnych za wymianę w urządzeniach kryptograficznych materiałów kryptograficznych;

7) nadzorowanie przekazywania materiałów kryptograficznych poza jednostkę organizacyjną;

8) sprawdzanie systemów teleinformatycznych, w których przetwarzane są informacje dotyczące tematyki kryptograficznej;

9) opracowanie instrukcji pracy kancelarii kryptograficznej i stacji kryptograficznej (o ile taka istnieje w jednostce organizacyjnej);

10) opracowanie zakresu obowiązków dla personelu BSŁil oraz nadzór nad ich przestrzeganiem;

11) opracowanie planów ewakuacji, niszczenia materiałów kryptograficznych na wypadek zagrożenia oraz zapewnienie niezbędnych środków i sprzętu do wdrażania tych planów;

12) wnioskowanie do kierownika jednostki organizacyjnej o kierowanie osób z OBSŁil oraz osób spoza tego organu (posiadających kwalifikacje techniczne związane z informatyką, elektroniką bądź kierunkami pokrewnymi), które mogłyby w przyszłości objąć stanowiska w OBSŁil, na organizowane specjalistyczne kursy i szkolenia;

13) dokumentowanie przeprowadzonych instruktaży i szkoleń dotyczących tematyki kryptograficznej;

14) wnioskowanie do kierownika jednostki organizacyjnej o przyznanie lub anulowanie CUK;

15) przeprowadzenie szkolenia co najmniej raz w roku z zakresu ochrony materiałów kryptograficznych wszystkim osobom posiadającym wystawiony CUK;

16) prowadzenie ewidencji wydanych CUK oraz monitorowanie ich statusu;

17) utrzymywanie i podnoszenie poziomu bezpieczeństwa fizycznego pomieszczeń kancelarii (stacji) kryptograficznych, łącznie z prowadzeniem sprawdzeń poziomu bezpieczeństwa w określonych odstępach czasowych;

18) niezwłoczne meldowanie kierownikowi jednostki organizacyjnej oraz Oficerowi BSŁil szczebla nadrzędnego o stwierdzonych incydentach mających wpływ na bezpieczeństwo materiałów kryptograficznych;

19) nadzorowanie poprawności prowadzenia wymaganej dokumentacji w kancelarii (stacji) kryptograficznej;

20) nadzorowanie wykorzystywania, obsługiwania oraz ochrony urządzeń i innych elementów systemów kryptograficznych w stacjach kryptograficznych;

21) okresowe sprawdzanie stosowania przez personel BSŁil procedur uzbrajania urządzeń kryptograficznych dokumentami kryptograficznymi oraz obsługi przez ten personel urządzeń i narzędzi ochrony kryptograficznej eksploatowanych w jednostce organizacyjnej;

22) planowanie i organizowanie inspekcji kryptograficznych OBSŁil bezpośrednio nadzorowanych jednostek organizacyjnych – nie rzadziej niż co trzy lata;

23) kontrolowanie terminu upływu ważności certyfikatów wystawionych dla poszczególnych urządzeń oraz certyfikatów/świadectw akredytacji bezpieczeństwa systemu teleinformatycznego dla systemów przetwarzających informacje niejawne dotyczące tematyki kryptograficznej, a w przypadku ich wygaśnięcia wnioskowanie do kierownika jednostki organizacyjnej o zamknięcie tych systemów;

24) udział w planowaniu i organizowaniu kontroli materiałów niejawnych w kancelarii kryptograficznej, prowadzonej w ramach kontroli okresowej ewidencji, materiałów i obiegu dokumentów.

14. Dla systemów teleinformatycznych przetwarzających materiały kryptograficzne inspektora bezpieczeństwa teleinformatycznego wyznacza się spośród pracowników pionu ochrony, a administratora systemu teleinformatycznego można wyznaczyć spośród personelu BSŁil.

15. System teleinformatyczny, o którym mowa w ust. 14, może być kontrolowany przez inspektora bezpieczeństwa teleinformatycznego tylko w obecności administratora tego systemu. Inspektorowi bezpieczeństwa teleinformatycznego oraz administratorowi nie wystawia się CUK.

16. Administrator systemu, o którym mowa w ust. 14, wykonuje zadania związane z administrowaniem systemu bez dostępu do materiałów kryptograficznych.

Rozdział 3

Środki bezpieczeństwa fizycznego

§ 8.

1. Kancelarie kryptograficzne, z uwagi na wysoki poziom zagrożenia związany z utratą informacji niejawnych, lokalizuje się w pomieszczeniu lub pomieszczeniach spełniających następujące warunki bezpieczeństwa:

1) usytuowanych, z zastrzeżeniem ust. 2 i 3, w budynku o konstrukcji murowanej, betonowej lub innej o podobnych właściwościach (parametrach) konstrukcyjnych, z wejściem ze strefy ochronnej:

a) dla pomieszczeń, których ściany stanowią granicę strefy ochronnej, jeżeli materiały kryptograficzne nie są przechowywane w urządzeniach, o których mowa w ust. 9 pkt. 1, ściany zewnętrzne powinny:

– być wykonane z materiałów niepalnych, spełniających wymagania klasy odporności pożarowej,

– spełniać wymagania nośności granicznej odpowiadającej, co najmniej konstrukcji ściany murowanej, wykonanej z cegły pełnej klasy 15 o grubości 32 cm lub betonu zbrojonego o grubości 20 cm;

b) dla pomieszczeń, których ściany stanowią granicę strefy ochronnej, jeżeli materiały kryptograficzne są przechowywane w urządzeniach, o których mowa w ust. 9 pkt. 1, ściany zewnętrzne powinny:

– być wykonane z materiałów niepalnych, spełniających wymagania w zakresie klasy odporności pożarowej,

– spełniać wymagania nośności granicznej odpowiadającej, co najmniej konstrukcji ściany murowanej, wykonanej z cegły pełnej klasy 15 o grubości 25 cm lub betonu zbrojonego o grubości 15 cm.

c) dla pomieszczeń, których ściany nie stanowią granicy strefy ochronnej, jeżeli materiały kryptograficzne nie są przechowywane w urządzeniach, o których mowa w ust. 9 pkt. 1, ściany zewnętrzne powinny:

– być wykonane z materiałów niepalnych, spełniających wymagania w zakresie klasy odporności pożarowej,

– spełniać wymagania nośności granicznej odpowiadającej, co najmniej konstrukcji ściany murowanej, wykonanej z cegły pełnej klasy 15 o grubości 25 cm lub betonu zbrojonego o grubości 15 cm;

d) dla pomieszczeń, których ściany nie stanowią granicy strefy ochronnej, jeżeli materiały kryptograficzne są przechowywane w urządzeniach, o których mowa w ust. 9 pkt. 1, ściany zewnętrzne powinny:

– być wykonane z materiałów niepalnych, spełniających wymagania klasy odporności pożarowej,

– spełniać wymagania nośności granicznej odpowiadającej, co najmniej konstrukcji ściany murowanej, wykonanej z cegły pełnej klasy 15 o grubości 18 cm lub betonu zbrojonego o grubości 10 cm.

2) w przypadku braku możliwości spełnienia warunków grubości ścian, o których mowa w pkt. 1, należy zastosować inne dodatkowe zabezpieczenia, które zapewnią czas odporności na włamanie większy niż czas niezbędny do przybycia służb ochrony jednostki organizacyjnej, m.in. czujki sejsmiczne montowane na tych ścianach, stałą obserwację systemem telewizji przemysłowej ścian zewnętrznych i innych narażonych na sforsowanie, wzmocnienie ścian przez ułożenie certyfikowanych metalowych (stalowych) paneli kancelaryjnych;

3) wyposażonych w drzwi wejściowe metalowe spełniające wymagania klasy odporności nie niższej niż RC 4 określone w Polskiej Normie PN-EN 1627, blokowane na 4 krawędziach, zabezpieczone przed wyłamaniem od strony zawiasów, posiadające element samozatrzaskowy uniemożliwiający pozostawienie pomieszczenia otwartego, samozamykacz oraz dodatkowo wyposażone w zamek mechaniczny szyfrowy, co najmniej klasy B według Polskiej Normy PN-EN 1300 co najmniej trzytarczowy, o cichym przesuwie, posiadający min. 100 podziałek na pokrętle i skali nastawień, przy której w przypadku każdej tarczy zamek trzytarczowy nie otworzy się, jeżeli pokrętło jest przekręcone więcej niż o 1 kreskę podziałki po obu stronach właściwej kreski podziałki, a w przypadku zamka czterotarczowego wartość ta wynosi 1,25. Zmiana kombinacji powinna być blokowana i uaktywniana kluczem od tyłu obudowy zamka. Zamek powinien być odporny na manipulację przez eksperta, również przy użyciu specjalistycznych narzędzi, przez okres 20 roboczogodzin. Zamek powinien być zabezpieczony przed działaniem destrukcyjnym, w tym przed przewierceniem i prześwietleniem (atakiem) radiologicznym (promieniowanie z radioaktywnego źródła nieprzekraczającego równowartości 10 curie, co – 60 z odległości 760 mm przez 20 godzin). Zmiana kombinacji powinna być blokowana i uaktywniana kluczem od tyłu obudowy zamka. Drzwi powinny być wyposażone w dwa komplety kluczy niezbędnych do ustawiania szyfru. Dopuszcza się również stosowanie zamka elektronicznego szyfrowego, co najmniej klasy B według Polskiej Normy PN-EN 1300, pod warunkiem że zamek spełnia te same wymagania co zamek mechaniczny szyfrowy oraz nie generuje sygnałów, które mogą być wykorzystane do otwarcia zamka przez okres 20 roboczogodzin;

4) wyposażonych w okna zabezpieczone w sposób uniemożliwiający wgląd do pomieszczeń z zewnątrz z zainstalowaniem w otworach okiennych, z zastrzeżeniem pkt. 5, kraty wykonanej w ramie z płaskownika stalowego o przekroju nie mniejszym niż 45 x 6 mm, z prętów stalowych o średnicy co najmniej 18 mm, usytuowanych pionowo z prześwitem pomiędzy nimi nie większym niż 150 mm, wzmocnionej płaskownikami stalowymi o przekroju nie mniejszym niż 45 x 6 mm, usytuowanymi w poziomie, w odstępach nie większych niż 500 mm, z tym że jeżeli ze względów architektoniczno-budowlanych nie ma możliwości zainstalowania kraty, dopuszcza się zamontowanie certyfikowanego (kwalifikowanego) okna antywłamaniowego spełniającego wymagania klasy odporności nie niższej niż RC 3 określone w Polskiej Normie PN-EN 1627;

5) otwory okienne, których dolna krawędź znajduje się na wysokości powyżej 5 m od poziomu otaczającego terenu, a górna krawędź więcej niż 3 m od poziomu dachu, wyposaża się w jedno z następujących zabezpieczeń:

a) siatkę z drutu stalowego o grubości drutu nie mniejszej niż 2 mm, o oczkach nie większych niż 20 x 20 mm lub powierzchni oczka nie większej niż 4 cm2,

b) zabezpieczenie przed otwarciem od wewnątrz, wraz z folią antywłamaniową lub certyfikowane (kwalifikowane) okno antywłamaniowe spełniające wymagania klasy odporności nie niższej niż RC 2 N określone w Polskiej Normie PN-EN 1627 z szybą o podwyższonej odporności na włamanie – co najmniej klasy P-3A według PN-EN-356;

6) otwory wentylacyjne o powierzchni powyżej 500 cm2, siatką o oczkach nie większych niż 10 x 10 mm lub urządzeniami alarmowymi;

7) wyposażonych w kontrolę dostępu, z tym że:

a) instalowane systemy kontroli dostępu powinny spełniać wymagania techniczne i organizacyjne określone w normie obronnej NO-04-A004 Obiekty wojskowe. Systemy alarmowe,

b) w przypadku braku systemu kontroli dostępu prowadzona jest książka wejścia/wyjścia. Dane z ewidencji są przechowywane co najmniej z okresu ostatnich 3 miesięcy;

8) wyposażonych w system alarmowy, z tym że:

a) powinien on sygnalizować nieuprawnione otwarcie drzwi wejściowych i okien, ruch w pomieszczeniach oraz próby napadu,

b) powinien spełniać wymagania techniczne i organizacyjne określone w normie obronnej NO-04-A004 Obiekty wojskowe. Systemy alarmowe;

9) wyposażonych w system sygnalizacji pożaru.

2. Kraty, o których mowa w ust. 1 pkt. 4, mogą być rozsuwane lub otwierane pod warunkiem ich zabezpieczenia co najmniej jedną kłódką klasy 5 według PN-EN-12320.

3. Zabrania się lokalizowania kancelarii kryptograficznych na poddaszach.

4. Organizując kancelarię kryptograficzną należy mieć na uwadze wydzielenie pomieszczeń z przeznaczeniem do:

1) pracy personelu kancelarii (stacji) kryptograficznej;

2) przyjmowania interesantów oraz zapoznawania się z materiałami kryptograficznymi;

3) naprawy lub serwisowania urządzeń ochrony kryptograficznej w przypadku kancelarii kryptograficznych organizowanych w jednostkach serwisujących.

5. W zależności od potrzeb organizując kancelarię kryptograficzną wydziela się dodatkowe pomieszczenia z przeznaczeniem na:

1) magazynowanie materiałów kryptograficznych;

2) eksploatację systemów teleinformatycznych;

3) pomieszczenie socjalne dla personelu kancelarii kryptograficznej.

6. Pomieszczenie magazynowe, o którym mowa w ust. 5 pkt. 1, wyposaża się w drzwi wejściowe, o których mowa w ust. 1 pkt. 3.

7. Część kancelarii kryptograficznej przeznaczoną do przechowywania materiałów kryptograficznych oraz wykonywania pracy przez personel kancelarii, odgradza się barierką albo ścianą działową z okienkiem od części przeznaczonej do wydawania i udostępniania materiałów kryptograficznych.

8. W kancelariach kryptograficznych, w których są przechowywane materiały niejawne oznaczone klauzulą tajności „ŚCIŚLE TAJNE”, zaleca się zainstalowanie telewizyjnego systemu nadzoru drzwi wejściowych z zewnątrz, z rejestracją zdarzeń oraz elektroniczne systemy kontroli dostępu. Wymagania ogólne dotyczące funkcjonowania elektronicznego systemu kontroli dostępu zawarte są w normie obronnej NO-04-A004 Obiekty wojskowe. Systemy alarmowe.

9. Kancelarię kryptograficzną wyposaża się w:

1) urządzenia do przechowywania informacji niejawnych, z zastrzeżeniem ust. 1 pkt. 1 lit. a i c, odpowiednio do potrzeb w:

a) szafy stalowe klasy C – do przechowywania materiałów kryptograficznych oznaczonych klauzulą tajności „ŚCIŚLE TAJNE”, a także „TAJNE”, „POUFNE” i „ZASTRZEŻONE” oraz międzynarodowych odpowiedników tych klauzul tajności,

b) szafy stalowe klasy B – do przechowywania materiałów kryptograficznych oznaczonych klauzulą tajności „TAJNE”, a także „POUFNE” i „ZASTRZEŻONE” oraz międzynarodowych odpowiedników tych klauzul tajności,

c) szafy stalowe klasy A – do przechowywania materiałów kryptograficznych oznaczonych klauzulą tajności „POUFNE”, a także „ZASTRZEŻONE” oraz międzynarodowych odpowiedników tych klauzul tajności;

2) regały, szafy meblowe lub meble przeznaczone do przechowywania teczek akt lub wydawnictw;

3) sprzęt kwaterunkowo-biurowy;

4) pojemniki lub worki służące do przechowywania materiałów kryptograficznych przeznaczonych do zniszczenia oraz do ewakuacji materiałów;

5) urządzenia klasy V według normy DIN 32757 do niszczenia materiałów kryptograficznych w formie papierowej.

10. Klasyfikację i wymagania techniczne urządzeń, o których mowa w ust. 9 pkt. 1, określa załącznik nr 4.

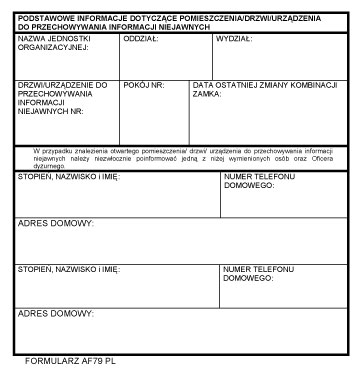

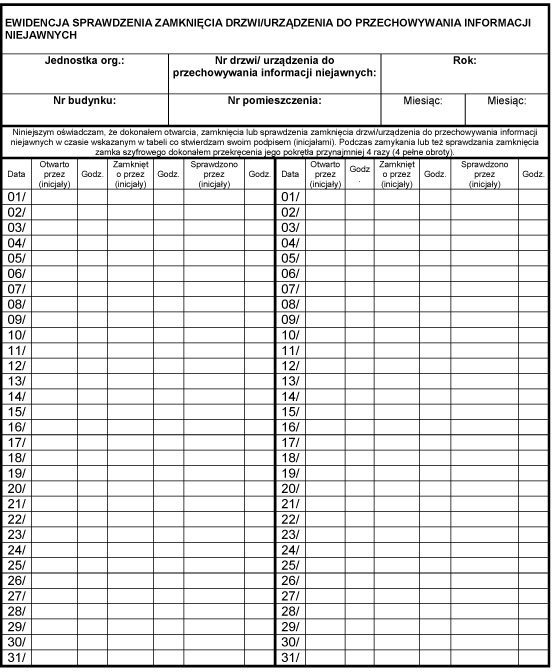

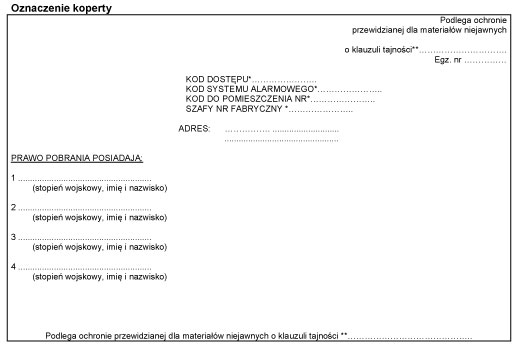

11. Na drzwiach urządzeń, o których mowa w ust. 9 pkt. 1 oraz pomieszczeń kancelarii kryptograficznej, o których mowa w ust. 1 pkt. 3 oraz ust. 6, nakleja się karty informacyjne, których wzór określa załącznik nr 5.

12. Kancelarie kryptograficzne w zależności od potrzeb, wyposaża się w niejawne systemy teleinformatyczne.

13. Eksploatacja jawnych systemów teleinformatycznych, z zastrzeżeniem ust. 14, a w szczególności urządzeń faksowych i systemów podłączonych do sieci INTERNET wymaga zgody Szefa KOGD.

14. Zgoda, o której mowa w ust. 13, nie jest wymagana dla stacjonarnych aparatów telefonicznych.

15. Środki bezpieczeństwa fizycznego dla pomieszczeń kancelarii kryptograficznych wyposażonych w systemy teleinformatyczne, o których mowa w ust. 13, regulują odrębne przepisy.

16. W szczególnie uzasadnionych przypadkach, uniemożliwiających spełnienie któregokolwiek z warunków, o których mowa w ust. 1÷2 i 6÷9, zgodę na zastosowanie alternatywnych środków bezpieczeństwa udziela Szef KOGD.

17. Pomieszczenia kancelarii kryptograficznej obejmuje się bezpośrednią ochroną fizyczną w postaci posterunku wystawionego przy budynku lub okresowym patrolowaniem terenu wokół budynku nie rzadziej niż raz na dzień i dwa razy w nocy. Czas reakcji wartowników/pracowników ochrony w przypadku wystąpienia sytuacji alarmowych i dotarcia do miejsca zdarzenia nie może być dłuższy niż 15 minut.

§ 9

1. W kancelariach kryptograficznych zlokalizowanych w pomieszczeniach, o których mowa w § 8 ust. 1 pkt. 1 lit. a i c materiały kryptograficzne, fizycznie od siebie oddzielone (krajowe oraz pochodzące z wymiany międzynarodowej), z zastrzeżeniem ust. 2 i 3, mogą być przechowywane w pomieszczeniach, o których mowa w § 8:

1) ust. 4, w zamykanych regałach, meblach, szafach meblowych, pojemnikach lub pokrowcach uniemożliwiających ich podgląd;

2) ust. 5 na regałach lub szafach meblowych, w pojemnikach lub pokrowcach.

2. Dokumenty kryptograficzne przyszłych edycji pochodzące z wymiany międzynarodowej należy przechowywać w urządzeniach, o których mowa w § 8 ust. 9 pkt. 1.

3. Dokumenty kryptograficzne bieżącej edycji niewykorzystywane do pracy urządzeń i narzędzi kryptograficznych eksploatowanych w kancelariach kryptograficznych oraz dokumenty kryptograficzne niezabezpieczone przed podglądem w sposób określony w wydanych przez SKW „Zaleceniach w zakresie postępowania z bezpiecznymi kopertami”, należy przechowywać w urządzeniach, o których mowa w § 8 ust. 9 pkt. 1.

4. W kancelariach kryptograficznych zlokalizowanych w pomieszczeniach, o których mowa w § 8 ust. 1 pkt. 1 lit. b i d materiały kryptograficzne należy przechowywać w urządzeniach, o których mowa w § 8 ust. 9 pkt. 1, odrębnych dla materiałów krajowych i międzynarodowych oraz dokumentów kryptograficznych bieżącej i przyszłych edycji, z zastrzeżeniem ust. 5.

5. Materiały, o których mowa w ust. 4, mogą być przechowywane w jednym urządzeniu, pod warunkiem, że jego konstrukcja pozwala na ich fizyczne rozdzielenie i zamknięcie w odrębnych skrytkach.

6. W przypadkach, o których mowa w ust. 5, klasa urządzenia musi uwzględniać klauzulę tajności najwyżej sklasyfikowanego materiału przechowywanego w tym urządzeniu.

7. Nieeksploatowane urządzenia kryptograficzne z wprowadzonymi dokumentami kryptograficznymi należy deponować w pomieszczeniach, o których mowa w ust. 1 i 4, stosownie do maksymalnej klauzuli tajności urządzenia kryptograficznego i wprowadzonego dokumentu kryptograficznego.

8. W pomieszczeniach służbowych nie spełniających standardów bezpieczeństwa, określonych w § 8 ust. 1, 8 i 9, materiały kryptograficzne, o których mowa w § 2 pkt. 21:

1) lit. a, d÷g należy przechowywać wyłącznie w urządzeniach, o których mowa w § 8 ust. 9 pkt. 1 za pisemną zgodą kierownika jednostki organizacyjnej;

2) lit. b i c należy przechowywać zgodnie z procedurami ochrony tych materiałów zatwierdzonymi przez kierownika jednostki organizacyjnej i zaakceptowanymi przez Szefa KOGD.

9. Zabrania się przechowywania materiałów kryptograficznych w pomieszczeniach zlokalizowanych poza strefami ochronnymi z zastrzeżeniem § 31 ust. 1.

10. W szczególnie uzasadnionych przypadkach przechowywanie materiałów kryptograficznych poza strefami ochronnymi może odbywać się za zgodą Szefa KOGD.

§ 10.

1. Po zakończeniu pracy, personel kancelarii kryptograficznej zamyka i zabezpiecza urządzenia do przechowywania informacji niejawnych oraz pomieszczenia służbowe kancelarii kryptograficznej.

2. Zasady zdawania, przechowywania i wydawania kluczy użytku bieżącego do pomieszczeń służbowych i urządzeń do przechowywania informacji niejawnych, o których mowa w ust. 1, określa plan ochrony informacji niejawnych jednostki organizacyjnej oraz instrukcja pracy kancelarii kryptograficznej, której zawartość stanowi załącznik nr 6.

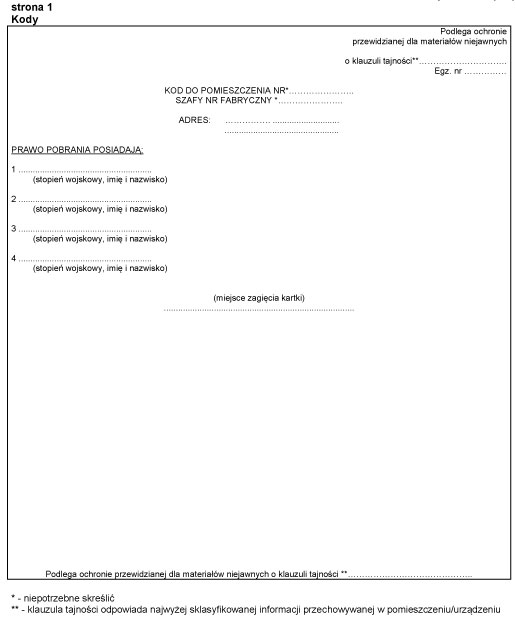

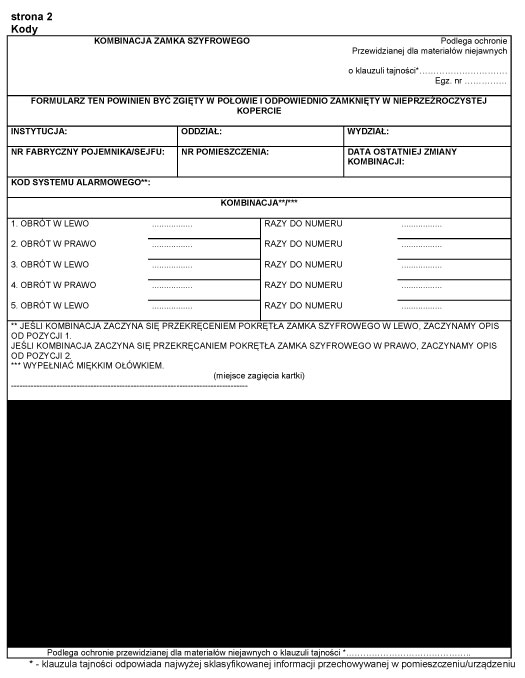

3. Klucze zapasowe do pomieszczeń kancelarii kryptograficznej, pomieszczeń magazynowych i urządzeń do przechowywania informacji niejawnych należy przechowywać w zabezpieczonych, oddzielnych pojemnikach lub kopertach, rejestrowanych w RWD w kancelarii tajnej, w szafach stalowych co najmniej klasy B, w sposób zapewniający fizyczne ich oddzielenie od kodów, o których mowa w ust. 5 i 7.

4. Klucze, o których mowa w ust. 2 i 3, nie oznacza się klauzulą tajności, ale podlegają szczególnej ochronie, między innymi poprzez sprawdzenie podczas otwierania i zamykania urządzenia do przechowywania informacji niejawnych, o których mowa w ust. 3, czy znajdują się w nienaruszonych pojemnikach lub kopertach.

5. Kody dostępu do pomieszczeń kancelarii kryptograficznej, pomieszczeń magazynowych, urządzeń do przechowywania informacji niejawnych, określone w załączniku nr 7, należy przechowywać w pomieszczeniu kancelarii tajnej lub innej kancelarii danej jednostki organizacyjnej, w szafach stalowych co najmniej klasy B.

6. Kody, o których mowa w ust. 5, podlegają ochronie przewidzianej dla materiałów niejawnych o klauzuli tajności odpowiadającej najwyżej sklasyfikowanej informacji przechowywanej w pomieszczeniu/urządzeniu, umieszcza się je w zabezpieczonych i oznaczonych kopertach, których sposób oznaczania określa załącznik nr 7.

7. Kody systemu alarmowego do pomieszczeń kancelarii kryptograficznej należy przechowywać w pomieszczeniu kancelarii tajnej lub innej kancelarii danej jednostki organizacyjnej, w szafach stalowych co najmniej klasy B, w sposób zapewniający fizyczne ich oddzielenie od kodów, o których mowa w ust. 5.

8. Kody, o których mowa w ust. 7, podlegają ochronie przewidzianej dla materiałów niejawnych o klauzuli tajności odpowiadającej najwyżej sklasyfikowanej informacji przechowywanej w pomieszczeniu/urządzeniu, umieszcza się je w zabezpieczonych i oznaczonych kopertach.

9. Zabrania się zapisywania przez użytkowników kodów dostępu w inny sposób niż określony w ust. 8, wynoszenia ich oraz kluczy, o których mowa w ust. 2 i 3, poza teren jednostki organizacyjnej.

10. Kody dostępu, o których mowa w ust. 5, zmienia się:

1) w nowo instalowanych urządzeniach do przechowywania informacji niejawnych i drzwiach z zamkami szyfrowymi;

2) po każdej naprawie lub konserwacji zamka;

3) po przekazaniu obowiązków przez osobę pełniącą służbę albo zatrudnioną w kancelarii kryptograficznej;

4) w przypadku ujawnienia lub podejrzenia ujawnienia kodu osobie nieupoważnionej;

5) w odstępach czasowych nie przekraczających 6 miesięcy od ostatniej zmiany kodu.

11. Kody, o których mowa w ust. 7, zmienia się w przypadku ujawnienia lub podejrzenia ujawnienia kodu osobie nieupoważnionej oraz w przypadku przekazania obowiązków przez osobę pełniącą obowiązki na stanowisku w kancelarii kryptograficznej.

12. W razie utraty, domniemania ujawnienia kluczy, zagubienia kluczy, o których mowa w ust. 2 i 3, należy wymienić zamki, a o fakcie ich utraty lub zagubienia poinformować pisemnie kierownika jednostki organizacyjnej.

Rozdział 4

Bezpieczeństwo materiałów kryptograficznych

§ 11.

1. Zgodę na dostęp do materiałów kryptograficznych w danej jednostce organizacyjnej wydaje kierownik jednostki organizacyjnej na wniosek Oficera BSŁiI.

2. Zgodę oraz zakres dostępu do materiałów kryptograficznych podaje się w rozkazie lub decyzji kierownika jednostki organizacyjnej i zakres ten wpisuje się do CUK.

3. Za zapewnienie bezpieczeństwa materiałom kryptograficznym, w tym za kontrolę wszystkich miejsc w jednostce organizacyjnej, w których są przechowywane i wykorzystywane materiały kryptograficzne, odpowiada Oficer BSŁiI danej jednostki organizacyjnej oraz pełnomocnik ochrony w stosunku do zabezpieczeń fizycznych tych miejsc.

4. W szczególnie uzasadnionych przypadkach za zgodą i na warunkach określonych przez Szefa KOGD, kierownik jednostki organizacyjnej może eksploatować produkty kryptograficzne bez wyznaczania Oficera BSŁiI i personelu.

5. W sytuacji określonej w ust. 4 za nadzór nad użytkowaniem oraz bezpieczeństwem produktów kryptograficznych odpowiada Oficer BSŁiI jednostki organizacyjnej udostępniającej ten produkt, na zasadach określonych w dokumentacji bezpieczeństwa systemu teleinformatycznego.

6. Dostęp do krajowych materiałów kryptograficznych mogą mieć osoby posiadające:

1) odpowiednie do klauzuli tajności materiałów kryptograficznych poświadczenie bezpieczeństwa lub upoważnienie, o którym mowa w art. 21 pkt. 4 ustawy, uprawniające do dostępu do krajowych materiałów kryptograficznych;

2) aktualne zaświadczenie o przeszkoleniu w zakresie ochrony informacji niejawnych;

3) przeszkolenie zgodne z zakresem dopuszczenia określonym w CUK;

4) Certyfikat Upoważnienia Kryptograficznego (CUK).

7. Dostęp do międzynarodowych materiałów kryptograficznych mogą mieć osoby posiadające:

1) odpowiedni do klauzuli tajności materiałów kryptograficznych certyfikat/poświadczenie NATO (lub odpowiednio UE) lub upoważnienie, o którym mowa w art. 21 pkt. 4 ustawy;

2) aktualne zaświadczenie o przeszkoleniu w zakresie ochrony informacji niejawnych NATO (lub odpowiednio UE);

3) przeszkolenie zgodne z zakresem dopuszczenia określonym w CUK;

4) Certyfikat Upoważnienia Kryptograficznego (CUK).

8. Dostęp do wszelkich materiałów kryptograficznych odbywa się zgodnie z zasadą wiedzy niezbędnej.

9. Zasada wiedzy niezbędnej, o której mowa w ust. 8 dotyczy wszystkich osób mających dostęp do materiałów kryptograficznych, bez względu na zajmowane stanowisko służbowe.

10. Personel kancelarii kryptograficznej dokonując ewidencji materiału kryptograficznego zapoznaje się z materiałem kryptograficznym jedynie w taki sposób, który umożliwia jego ewidencję.

11. Zabrania się udostępniania materiału kryptograficznego osobom nieupoważnionym.

12. Zabrania się ujawniania informacji dotyczącej tematyki kryptograficznej uzyskanej podczas wykonywania obowiązków służbowych osobom i instytucjom, które nie są uprawnione do zapoznawania się z takimi informacjami.

13. Zakaz, o którym mowa w ust. 12, obowiązuje również osoby, które przestały pełnić obowiązki służbowe związane z ochroną kryptograficzną lub nie posiadają już dostępu do materiałów kryptograficznych.

§ 12.

1. Materiały kryptograficzne udostępnia się stosownie do zakresu określonego w CUK.

2. Wzór formularza CUK określa załącznik nr 8.

3. CUK wystawiany jest w egzemplarzu pojedynczym przez Oficera BSŁiI za zgodą kierownika jednostki organizacyjnej.

4. Na szczeblu:

1) Ministerstwa Obrony Narodowej i Sztabu Generalnego WP, CUK wydaje RCZBSiUT według odrębnych przepisów;

2) NCK, DG RSZ, DO RSZ, DGW, KG ŻW, CUK wystawia Oficer BSŁiI za zgodą kierownika jednostki organizacyjnej lub osoby przez niego upoważnionej.

5. CUK wystawiany jest osobom, spełniającym wymagania określone w § 11 ust. 6 pkt. 1–3 lub ust. 7 pkt. 1–3, które wykonują obowiązki służbowe związane z dostępem do materiałów kryptograficznych.

6. W szczególnie uzasadnionych przypadkach, kierownik jednostki organizacyjnej może wyrazić zgodę na wystawienie CUK osobie spoza jednostki organizacyjnej, która ma wykonywać obowiązki służbowe związane z dostępem do materiałów kryptograficznych w danej jednostce organizacyjnej, z zastrzeżeniem ust. 7.

7. W przypadkach, o których mowa w ust. 6, po spełnieniu wymagań określonych w § 11 ust. 6 pkt. 1–3 lub ust. 7 pkt. 1–3 kierownik jednostki organizacyjnej może wyrazić zgodę na wystawienie CUK dla osób spoza resortu obrony narodowej po uzyskaniu zgody Szefa KOGD.

8. Oficer BSŁiI określa w CUK w sposób precyzyjny zakres dostępu do materiałów kryptograficznych.

9. Wystawiony CUK zachowuje ważność we wszystkich jednostkach i komórkach organizacyjnych resortu obrony narodowej.

10. Wystawienie CUK poprzedzone jest instruktażem w zakresie ochrony materiałów kryptograficznych udzielanym przez Oficera BSŁiI.

11. Tematykę instruktażu, o którym mowa w ust.10 przedstawia załącznik nr 9.

12. Oficer BSŁiI prowadzi coroczne szkolenie dla osób posiadających CUK.

13. Kierownika jednostki organizacyjnej z zagadnieniami określonymi w załączniku nr 9 zapoznaje Oficer BSŁiI danej jednostki organizacyjnej, co potwierdza w dokumentacji, o której mowa ust. 19.

14. CUK przechowywany jest w kancelarii kryptograficznej jednostki organizacyjnej, w której osoby upoważnione mają dostęp do materiałów kryptograficznych.

15. CUK na czas wykonywania czynności służbowych związanych z dostępem do materiałów kryptograficznych w innej jednostce organizacyjnej wydaje się z kancelarii za pokwitowaniem na podstawie rozkazu kierownika jednostki organizacyjnej. CUK podlega zwrotowi po ustaniu przyczyny jego wydania.

16. W przypadkach, o których mowa w ust. 15, pobranie CUK odnotowuje się w RWMK pobierającego ten CUK.

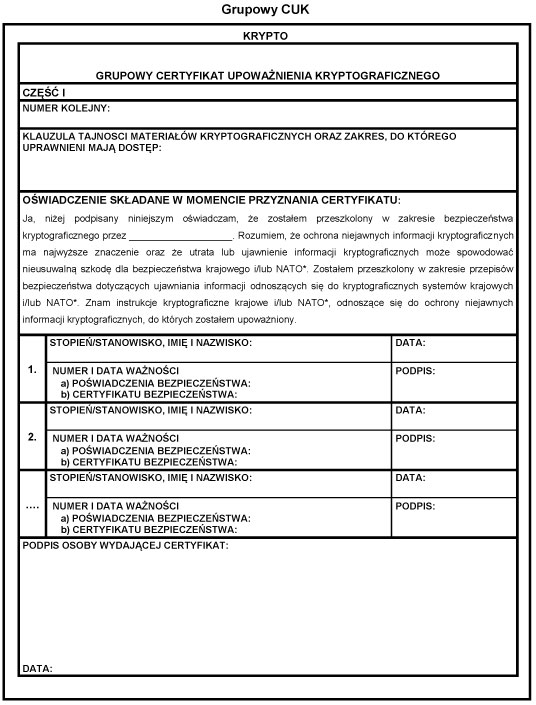

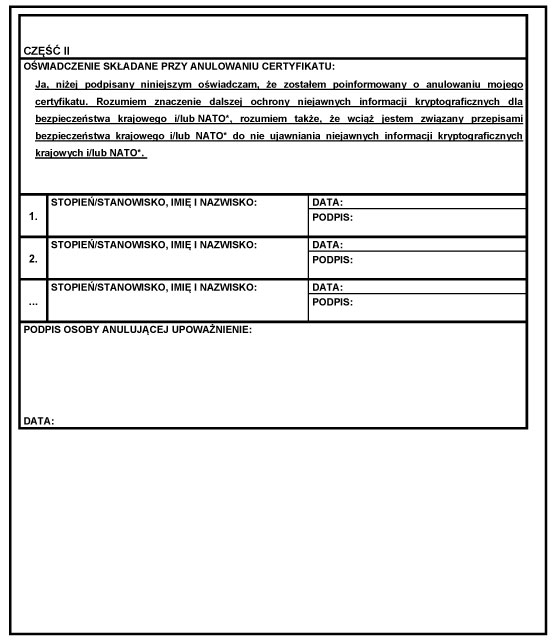

17. Słuchaczom kursów specjalistycznych, których program szkolenia narzuca konieczność zapoznawania z materiałami kryptograficznymi, kierownik jednostki organizacyjnej prowadzącej szkolenie zamiast wystawiania indywidualnego CUK może wystawić Grupowy Certyfikat Upoważnienia Kryptograficznego, którego wzór określa załącznik nr 10.

18. Grupowy CUK jest ważny tylko w okresie trwania szkolenia.

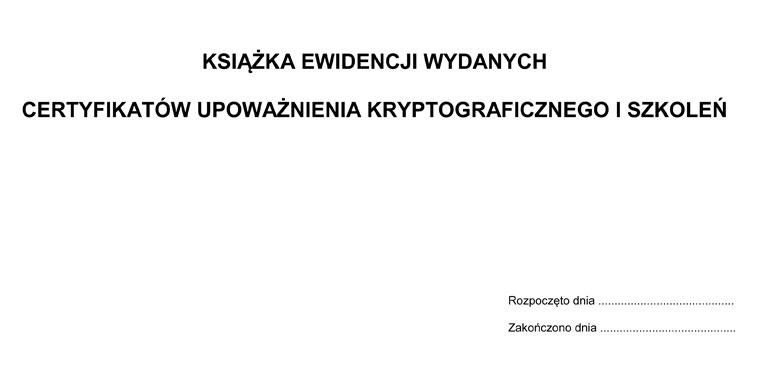

19. Oficer BSŁiI prowadzi „Książkę ewidencji Certyfikatów Upoważnienia Kryptograficznego i szkoleń”, której wzór określa załącznik nr 11.

20. Książkę, o której mowa w ust. 19, ewidencjonuje się w kancelarii kryptograficznej w trwałym urządzeniu ewidencyjnym i przechowuje przez okres 20 lat od daty zakończenia i po tym okresie niszczy protokolarnie zgodnie z przepisami.

21. CUK nie wystawia się:

1) etatowym kierownikom jednostek organizacyjnych i ich zastępcom, w których strukturach występują etatowe OBSŁiI;

2) szefowi Sztabu Generalnego WP i jego zastępcom;

3) audytorom SKW prowadzącym audyt bezpieczeństwa systemów teleinformatycznych, w których zastosowano produkty kryptograficzne;

4) osobom realizującym zadania w zakresie serwisowania urządzeń kryptograficznych oraz systemów teleinformatycznych przetwarzających materiały kryptograficzne bez dostępu do tych materiałów;

5) użytkownikom produktów kryptograficznych, którzy nie posiadają dostępu do zaimplementowanych w nich mechanizmów i dokumentów kryptograficznych;

6) kontrolerom Najwyższej Izby Kontroli, Agencji Bezpieczeństwa Wewnętrznego i SKW wykonującym czynności kontrolne wynikające z odrębnych przepisów;

7) pełnomocnikowi ochrony oraz podległym mu pracownikom w trakcie przeprowadzania kontroli przechowywania i zabezpieczeń fizycznych kancelarii kryptograficznej.

22. W uzasadnionych przypadkach wiarygodność danych osobowych określonych w CUK należy potwierdzić innym dokumentem stwierdzającym tożsamość danej osoby.

23. Przy zmianie zakresu dostępu do materiału kryptograficznego lub w przypadku utraty ważności innych zapisów w „części I” formularza CUK, CUK jest anulowany i procedurę wydania CUK przeprowadza się ponownie.

24. Kierownik jednostki organizacyjnej, na wniosek właściwego Oficera BSŁiI, anuluje CUK w przypadku:

1) czasowego (na okres przekraczający 60 dni) oddelegowania osoby, której wystawiono CUK, do wykonywania innych czynności służbowych nie związanych z ochroną kryptograficzną;

2) nieobecności spowodowanej długotrwałą chorobą lub urlopem przekraczającym okres 60 dni;

3) zaprzestania działania czynników leżących u podstaw wydania CUK;

4) ubycia lub przeniesienia na inne stanowisko służbowe żołnierza lub rozwiązania stosunku pracy z pracownikiem;

5) upływu terminu obowiązywania dokumentu stanowiącego podstawę jego wydania;

6) utraty ważności danych z „części I” formularza CUK.

25. Anulowanie CUK poprzedza się instruktażem udzielanym przez Oficera BSŁiI, o tematyce określonej w pkt. 1–3 załącznika nr 9.

26. Informację o odsunięciu osoby od dostępu do materiałów kryptograficznych należy podać w rozkazie lub decyzji kierownika jednostki organizacyjnej.

27. Anulowany CUK przechowuje się w kancelarii kryptograficznej przez okres 3 lat a następnie niszczy za dwoma podpisami złożonymi w książce ewidencji, o której mowa w ust. 19.

28. W przypadku zagubienia CUK, dokument anuluje się rozkazem lub decyzją kierownika jednostki organizacyjnej, który uprawnienie nadał, odnotowuje ten fakt w książce ewidencji, o której mowa w ust. 19, i powiadamia nadrzędny organ BSŁiI.

Rozdział 5

Zasady organizacji, funkcjonowania i zabezpieczenia kancelarii kryptograficznych odpowiedzialnych za rejestrowanie, przechowywanie, obieg i udostępnianie materiałów ryptograficznych na okrętach i pomocniczych jednostkach pływających Marynarki Wojennej

§ 13.

1. Kancelarie kryptograficzne na okręcie i pomocniczej jednostce pływającej organizuje się w pomieszczeniach spełniających następujące warunki bezpieczeństwa:

1) zlokalizowanych pod pokładem głównym okrętu lub wyjątkowo w nadbudówce;

2) oddzielonych od innych pomieszczeń trwałymi ścianami (szotami) bez otworów konstrukcyjnych, z konstrukcją ścian (szotów) uniemożliwiającą przedostanie się do wewnątrz przy użyciu narzędzi ręcznych;

3) nie posiadających okien (iluminatorów), a gdy jest to niemożliwe, okna (iluminatory) powinny być wykonane ze szkła hartowanego, zabezpieczone systemem alarmowym i zabezpieczone w sposób uniemożliwiający wgląd z zewnątrz;

4) wyposażonych w drzwi wejściowe (włazy) wykonane ze stali, zabezpieczone przed włamaniem od strony zawiasów i ryglowane na trzech pozostałych płaszczyznach, zamykane na zamki odpowiadające wymaganiom określonym w § 8 ust. 1 pkt. 3.

2. Pomieszczenia kancelarii kryptograficznych chroni się ogólnookrętową instalacją przeciwpożarową.

3. W kancelarii kryptograficznej instaluje się systemy sygnalizujące próby siłowego otwarcia drzwi wejściowych (włazu), ruch w pomieszczeniach oraz system sygnalizacji napadu.

4. Instalowane systemy i urządzenia alarmowe powinny spełniać warunki, o których mowa w § 8 ust. 9.

5. Kancelarię kryptograficzną wyposaża się w szafę klasy C, wyposażoną w zamykane skrytki umożliwiające odrębne przechowywanie materiałów kryptograficznych o różnych klauzulach tajności oraz urządzenia, o których mowa w § 8 ust. 6 i ust. 9 pkt. 5.

6. Podczas postoju w porcie macierzystym, materiały kryptograficzne przekazuje się do kancelarii kryptograficznej zabezpieczającej w materiały kryptograficzne, z zastrzeżeniem ust. 8.

7. Podczas postoju w porcie nie będącym portem macierzystym, materiały kryptograficzne z zastrzeżeniem ust. 8 przechowuje się w urządzeniach do przechowywania informacji niejawnych, o których mowa w § 8 ust. 9 pkt. 1.

8. Podczas postoju w porcie nie demontuje się urządzeń kryptograficznych z systemów łączności.

9. Na okrętach i pomocniczych jednostkach pływających, na których nie ma możliwości zorganizowania kancelarii kryptograficznej, materiały kryptograficzne przechowuje się w kabinie radio lub kabinie dowódcy okrętu w urządzeniach do przechowywania informacji niejawnych, o których mowa w § 8 ust. 9 pkt. 1. Po powrocie do macierzystego portu okrętu i pomocniczych jednostek pływających materiały kryptograficzne należy przekazać do kancelarii kryptograficznej zaopatrującej w te materiały.

10. Na okrętach i pomocniczych jednostkach pływających, na których nie ma możliwości zorganizowania kancelarii kryptograficznej materiały kryptograficzne w formie papierowej można niszczyć w urządzeniach, o których mowa w § 8 ust. 9 pkt. 5.

11. W szczególnie uzasadnionych przypadkach, uniemożliwiających spełnienie któregokolwiek z warunków dotyczących systemu zabezpieczeń kancelarii kryptograficznej na okrętach i pomocniczych jednostkach pływających Marynarki Wojennej, zgodę na zastosowanie alternatywnych środków bezpieczeństwa udziela Szef KOGD.

Rozdział 6

Zasady rejestrowania, kompletowania i niszczenia materiałów kryptograficznych

§ 14.

1. Kancelaria kryptograficzna przyjmuje, rejestruje, przechowuje, przekazuje i dystrybuuje materiały kryptograficzne oraz prowadzi następujące urządzenia:

1) trwałe urządzenia ewidencyjne:

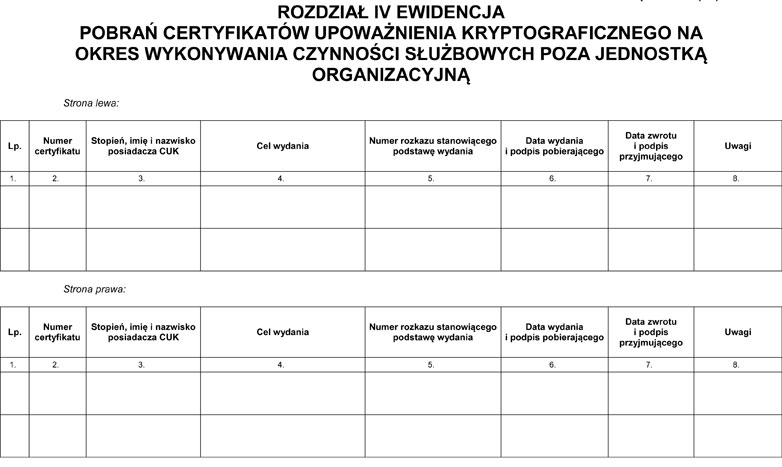

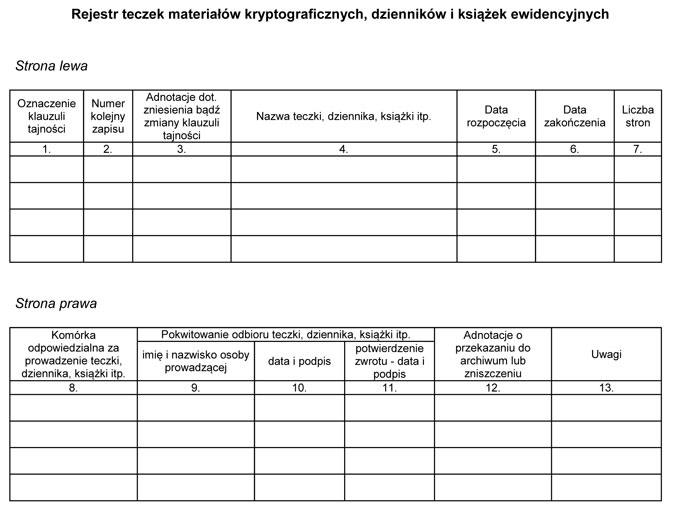

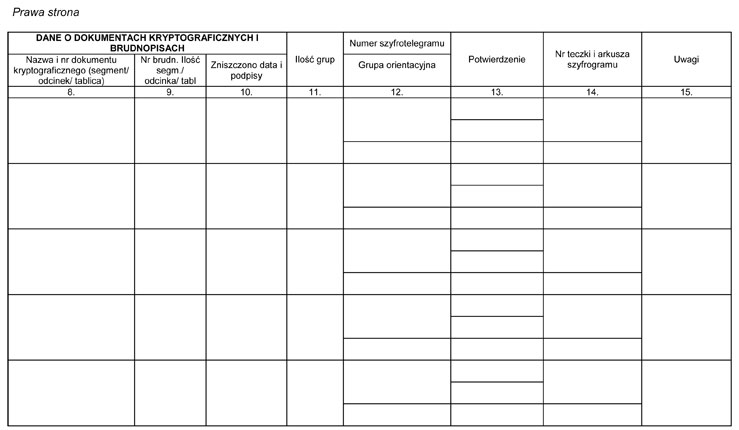

a) rejestr teczek materiałów kryptograficznych, dzienników i książek ewidencyjnych, zwany dalej „Rejestrem dokumentacji” oznaczany jako RTMK, którego wzór określa załącznik nr 12;

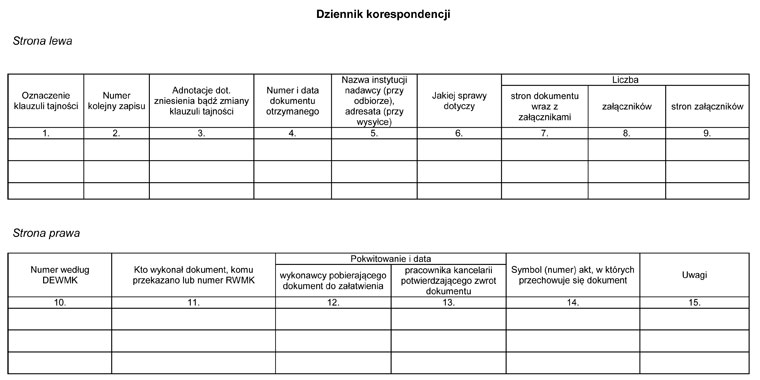

b) dziennik korespondencji, którego wzór określa załącznik nr 13;

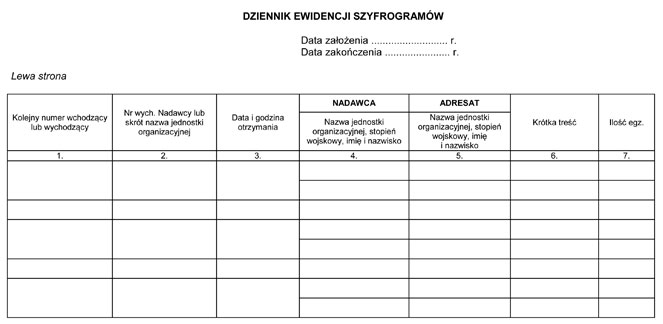

c) dziennik ewidencji szyfrogramów, którego wzór określa załącznik nr 14;

2) pomocnicze urządzenia ewidencyjne:

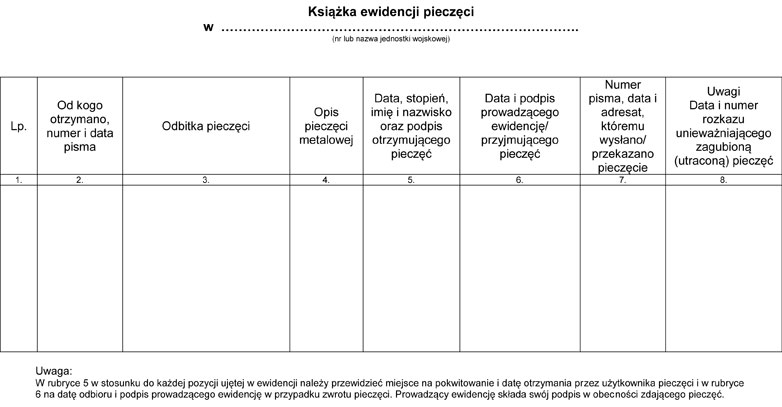

a) książka ewidencji pieczęci, której wzór określa załącznik nr 15;

b) kartoteka wydanych materiałów kryptograficznych, w skład której wchodzą:

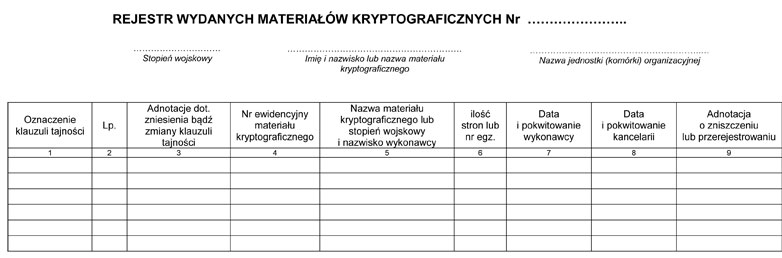

– rejestr wydanych materiałów kryptograficznych, zwany dalej „RWMK”, którego wzór określa załącznik nr 16;

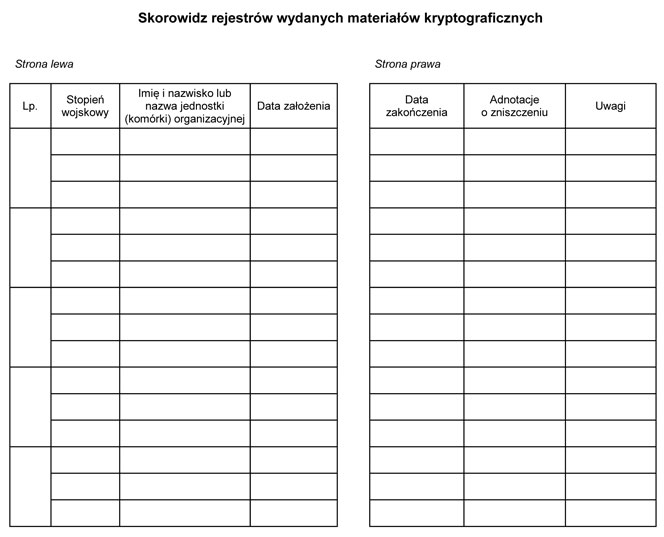

– skorowidz rejestrów wydanych materiałów kryptograficznych, zwany dalej „Skorowidzem RWMK”, którego wzór określa załącznik nr 17;

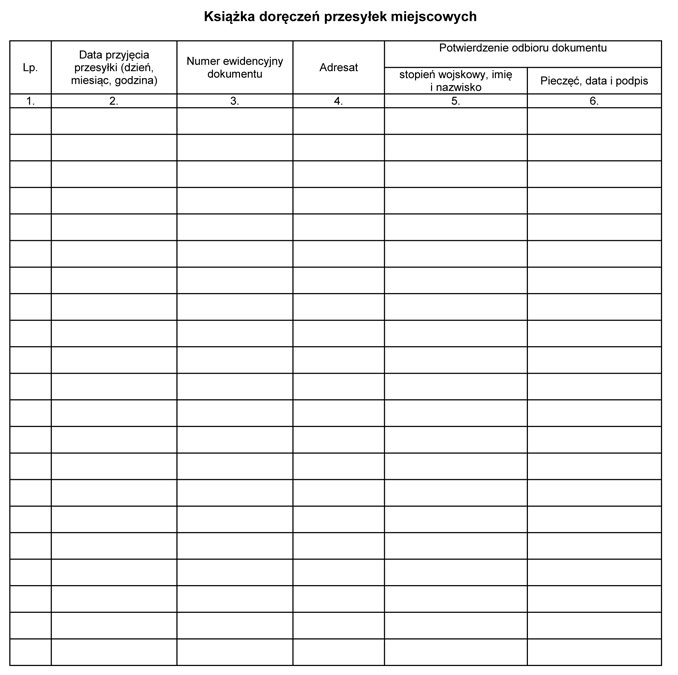

c) książka doręczeń przesyłek miejscowych, zwana dalej „Książką doręczeń”, której wzór określa załącznik nr 18;

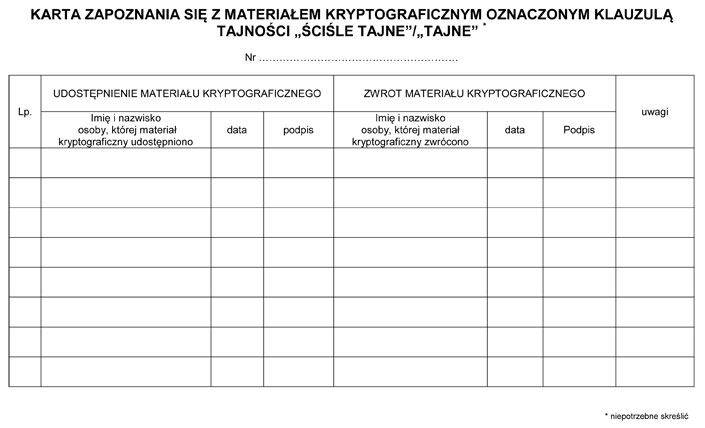

d) karta zapoznania się z materiałem kryptograficznym oznaczonym klauzulą tajności „ŚCIŚLE TAJNE”/”TAJNE”, zwana dalej „Kartą zapoznania się z materiałem kryptograficznym”, której wzór określa załącznik nr 19;

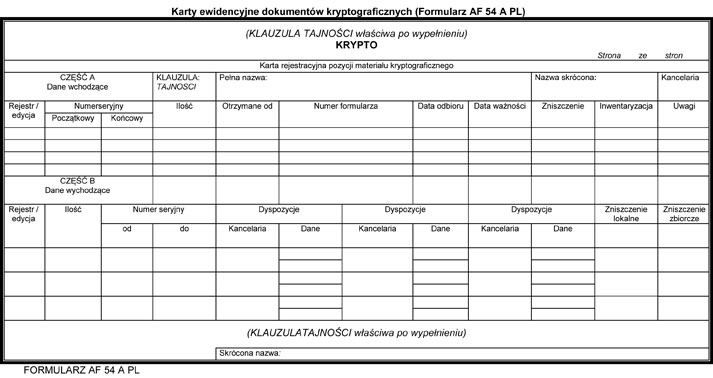

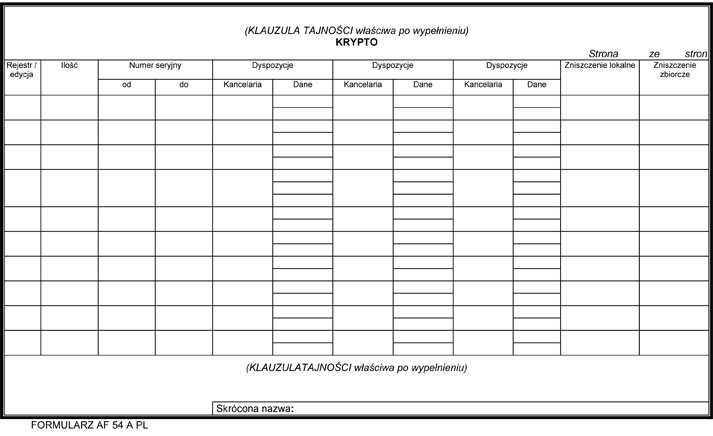

e) karty ewidencyjne dokumentów kryptograficznych (formularz AF 54 A PL), po wypełnieniu winny otrzymać klauzulę stosowną do klauzuli dokumentów kryptograficznych ujętych na ich ewidencji, jednak nie wyższą niż POUFNE. Wzór karty określa załącznik nr 20;

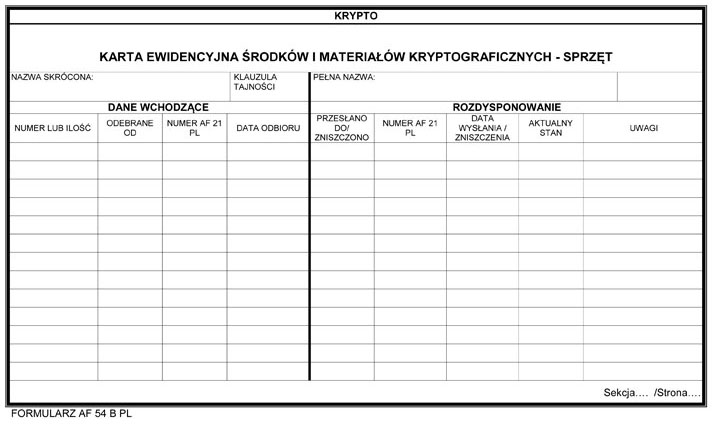

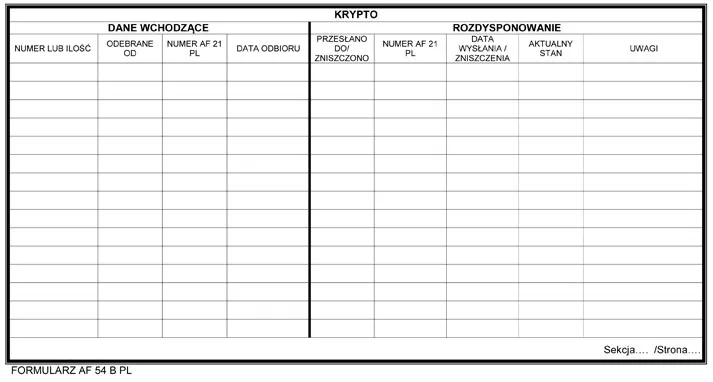

f) karty ewidencyjne urządzeń ochrony kryptograficznej (formularz AF 54 B PL), po wypełnieniu winny być oznaczane jako JAWNE. Wzór karty określa załącznik nr 21;

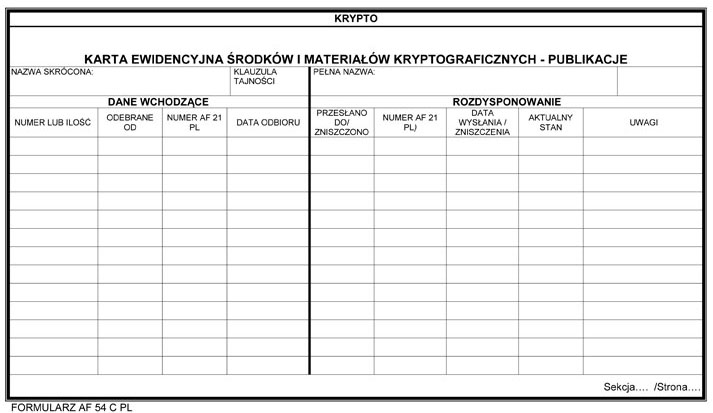

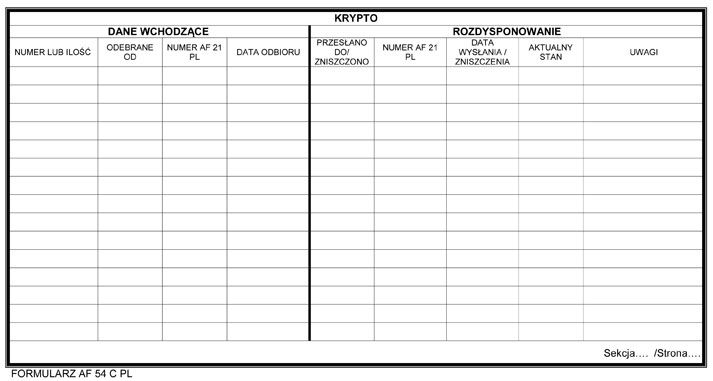

g) karty ewidencyjne publikacji, wydawnictw, dokumentacji technicznej i standaryzacyjnej oraz materiałów filmowych dotyczących tematyki kryptograficznej (formularz AF 54 C PL), po wypełnieniu winny być oznaczane jako JAWNE. Wzór karty określa załącznik nr 22;

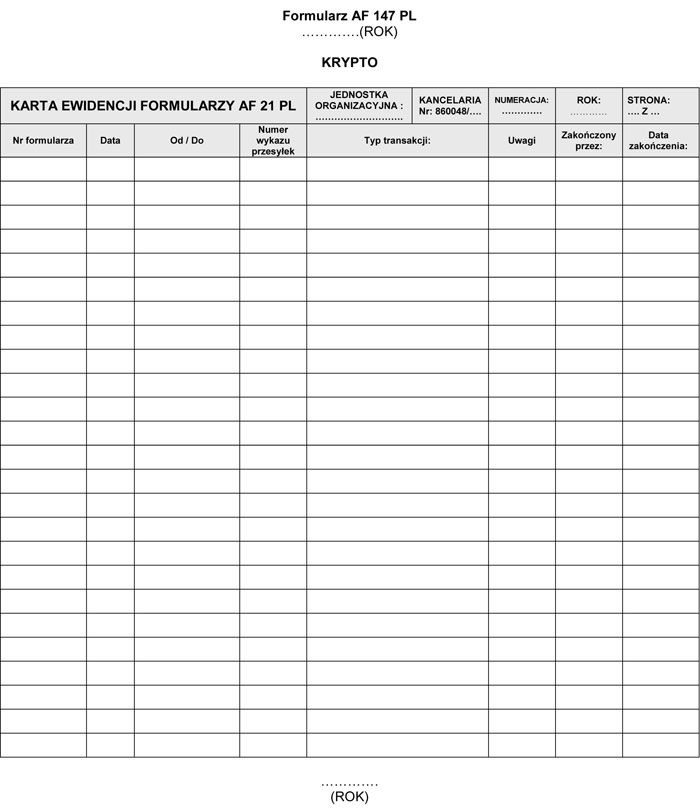

h) formularz AF 147 PL przeznaczony do ewidencji kart formularzy AF 21 PL, którego wzór określa załącznik nr 23;

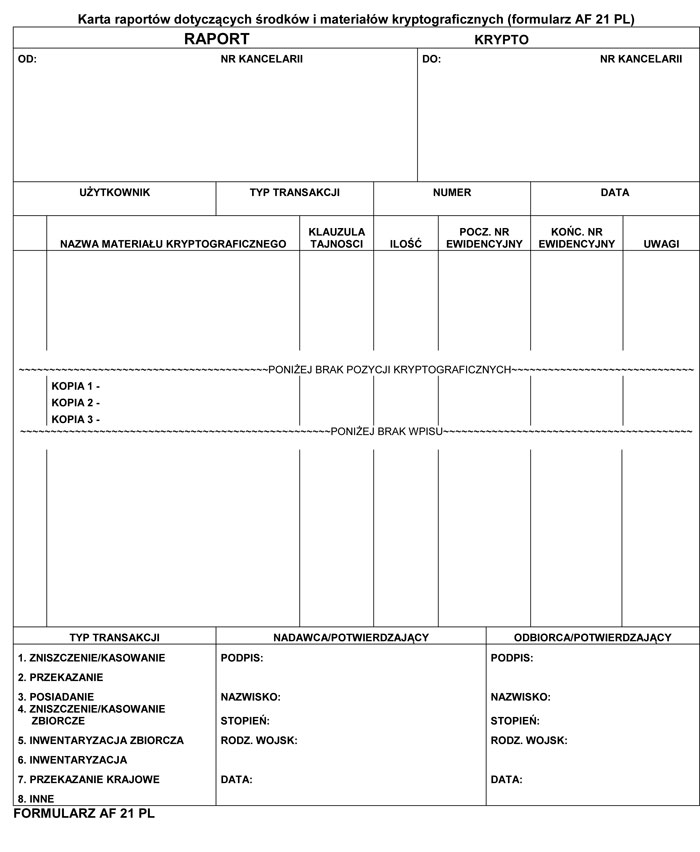

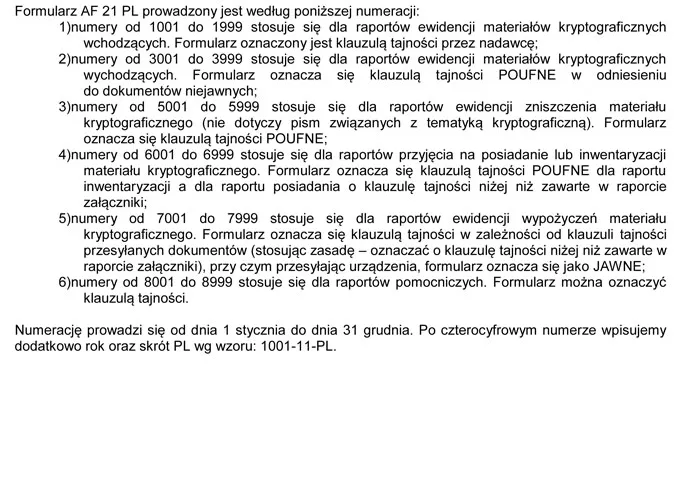

i) karta raportów dotyczących środków i materiałów kryptograficznych (formularz AF 21 PL) wykorzystywana do przygotowywania raportów z działalności kancelarii kryptograficznej w zakresie przekazywania, niszczenia, inwentaryzacji, posiadania, wypożyczenia odręcznego i kontroli, której wzór określa załącznik nr 24;

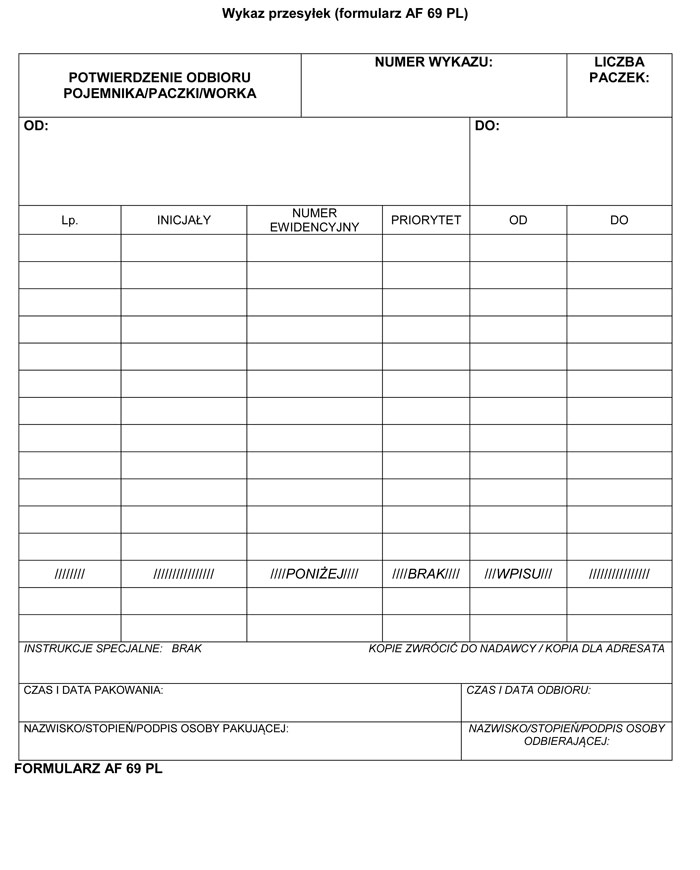

j) formularz wykazów przesyłek (AF 69 PL), którego wzór określa załącznik nr 25 w przypadku przekazywania materiałów z kancelarii kryptograficznej do kancelarii kryptograficznej poprzez personel kancelarii lub poprzez Wojskową Służbę Kurierską RP (Formularza AF 69 PL nie stosuje się w przypadku przekazywania pism poprzez Wojskowy Węzeł Pocztowy lub innych przewoźników, w tej sytuacji stosuje się wykaz przesyłek nadanych).

2. W przypadku funkcjonowania w jednostce organizacyjnej elektronicznego obiegu materiałów kryptograficznych dopuszcza się prowadzenie w kancelarii kryptograficznej komputerowych baz materiałów kryptograficznych oraz urządzeń ewidencyjnych w formie elektronicznej.

3. Dopuszcza się zarządzanie materiałami kryptograficznymi w kancelariach kryptograficznych poprzez zastosowanie elektronicznego systemu zarządzania materiałami kryptograficznymi.

4. W uzasadnionych przypadkach kancelaria kryptograficzna może prowadzić także inne urządzenia ewidencyjne niż wymienione w ust. 1.

5. Strony urządzeń ewidencyjnych, o których mowa w ust. 1 pkt. 1 lit. b i c, pkt. 2 lit. b tiret drugi oraz teczki akt w formie broszur numeruje się i oznacza w sposób określony w rozporządzeniu Prezesa Rady Ministrów wydanym na podstawie art. 6 ust. 9 ustawy. Na ostatniej stronie urządzenia zamieszcza się adnotację o sumarycznej ilości stron poświadczoną podpisem kierownika kancelarii kryptograficznej, datą sporządzenia adnotacji i odciskiem pieczęci „Do pakietów”.

§ 15.

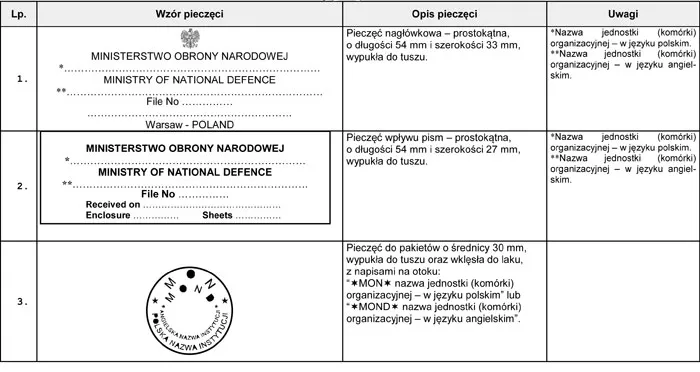

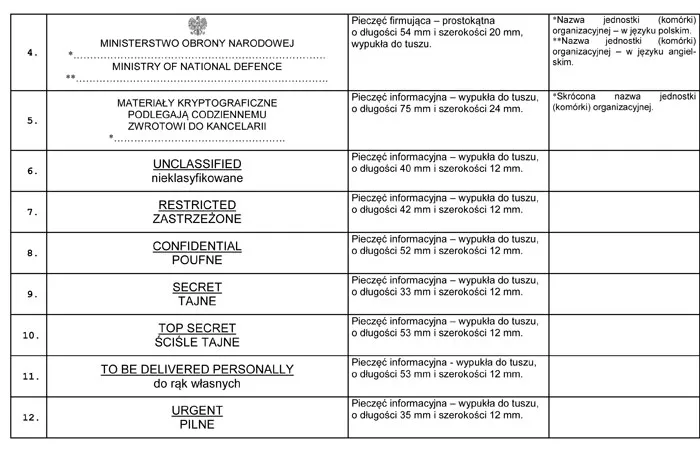

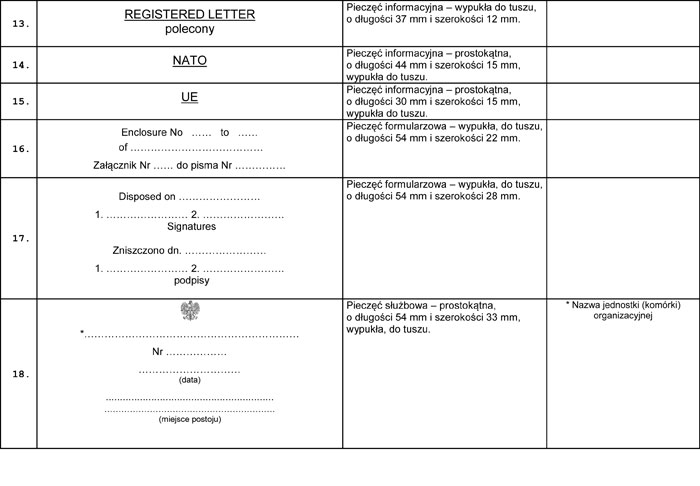

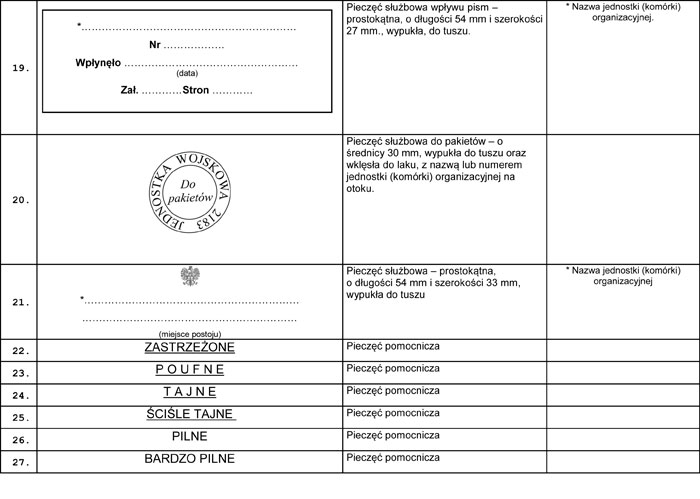

1. Wzory pieczęci stosowanych w kancelarii kryptograficznej określa załącznik nr 26.

2. W urządzeniach ewidencyjnych, o których mowa w § 14 ust. 1 pkt. 1 lit. a÷c zaznacza się początek i koniec roku kalendarzowego, a po zakończeniu roku sporządza się adnotację informującą o pozycji zapisu, na której zakończono ewidencję, potwierdzoną podpisem kierownika kancelarii kryptograficznej i pieczęcią „Do pakietów” oraz wpisuje datę sporządzenia adnotacji.

3. Zapisów w urządzeniach ewidencyjnych dokonuje się czarnym lub niebieskim tuszem (atramentem).

4. Odciski pieczęci nanosi się tuszem w kolorze czerwonym, czarnym lub niebieskim.

5. Zmiany zapisów w urządzeniach ewidencyjnych nanosi się kolorem czerwonym poprzez skreślenie pierwotnego zapisu i umieszczenie obok nowego uwierzytelnionego czytelnym podpisem dokonującego zmiany i wpisaniem daty wprowadzenia zmiany. Zabrania się wycierania, zamazywania i zaklejania zapisów w urządzeniach ewidencyjnych.

6. Adnotacje o zmianie lub zniesieniu jego klauzuli tajności nanosi się kolorem czerwonym, poprzez skreślenie pierwotnego zapisu i wpisanie nowego w stosownej rubryce urządzenia ewidencyjnego (np. „Zniesiono klauzulę tajności” itp.), uwierzytelnionego czytelnym podpisem dokonującego zmiany. Dodatkowo wpisuje się podstawę wprowadzenia zmiany (np. „pismo Nr... z dnia ...”).

7. Zapisy w elektronicznych urządzeniach ewidencyjnych są nieusuwalne; zapis błędny lub omyłkowy wymaga sprostowania przez wykonanie nowego zapisu.

8. W przypadku funkcjonowania w jednostce organizacyjnej elektronicznego obiegu materiałów kryptograficznych, adnotacje o zmianie lub zniesieniu jego klauzuli tajności, rejestruje się w formie elektronicznej.

§ 16.

1. Rejestr dokumentacji jest nadrzędnym urządzeniem ewidencyjnym w stosunku do innych urządzeń ewidencyjnych prowadzonych przez kancelarię kryptograficzną.

2. Rejestr dokumentacji zalicza się do trwałych urządzeń ewidencyjnych szczególnego rodzaju, nadrzędnym w stosunku do trwałych i pomocniczych urządzeń ewidencyjnych kancelarii kryptograficznej w danej jednostce organizacyjnej jest prowadzony wyłącznie przez kancelarię kryptograficzną jednostki jako księga, przeznaczony do ewidencjonowania:

1) trwałych oraz pomocniczych urządzeń ewidencyjnych prowadzonych przez kancelarię kryptograficzną, jeżeli te ostatnie podlegają zdaniu do archiwum lub pozostają w danej jednostce organizacyjnej;

2) teczek z materiałami kryptograficznymi (każdy tom teczek ewidencjonuje się pod oddzielną pozycją w Rejestrze dokumentacji).

3. Rejestr dokumentacji:

1) zakłada się:

a) w powołanej kancelarii kryptograficznej jednostki organizacyjnej opatrując go adnotacją o ilości kart, poświadczoną pieczęcią urzędową (pieczęć okrągłą o średnicy 36 mm) z pełną nazwą jednostki organizacyjnej i podpisem jej kierownika lub osoby przez niego upoważnionej,

b) wspólnie dla urządzeń ewidencyjnych materiałów kryptograficznych;

2) nie podlega żadnej ewidencji;

3) po rozliczeniu wszystkich materiałów kryptograficznych ujętych na jego ewidencji podlega zdaniu do archiwum po rozformowaniu jednostki.

4. Ewidencję urządzeń ewidencyjnych i teczek w Rejestrze dokumentacji prowadzi kierownik kancelarii kryptograficznej w cyklu rocznym, rozpoczynając każdego roku kalendarzowego numerowanie od liczby „1”.

5. W „Rejestrze dokumentacji” nie umieszcza się urządzeń ewidencyjnych zaewidencjonowanych w wykazach z lat poprzednich, jeżeli urządzenia te nadal są prowadzone.

§ 17.

1. W Dzienniku korespondencji rejestruje się materiały kryptograficzne, o których mowa w § 2 pkt. 21 lit. f, otrzymywane i wysyłane (wchodzące i wychodzące) oraz materiały kryptograficzne wytworzone na potrzeby wewnętrzne jednostki organizacyjnej z podziałem na materiały kryptograficzne jawne i niejawne.

2. Dopuszcza się prowadzenie Dziennika korespondencji w formie elektronicznej. Przepisy ust. 3÷23, z wyłączeniem ust. 7, ust. 8 pkt. 1 i 3, ust. 14, ust. 15÷17, w części dotyczącej pieczęci, stosuje się odpowiednio.

3. Dopuszcza się rejestrowanie w jednym Dzienniku korespondencji materiałów kryptograficznych, o których mowa w § 2 pkt. 21 lit. f, otrzymywanych i wysyłanych, z zastrzeżeniem ust. 4.

4. Dzienniki korespondencji w formie elektronicznej można prowadzić oddzielnie dla materiałów kryptograficznych, o których mowa w § 2 pkt. 21 lit. f, otrzymywanych i wysyłanych.

5. W Dziennikach korespondencji numerację materiałów kryptograficznych, o których mowa w § 2 pkt. 21 lit. f, rozpoczyna się w każdym roku kalendarzowym od liczby 1. Dziennik korespondencji prowadzi się do całkowitego wykorzystania wszystkich stron;

6. W oddzielnych Dziennikach korespondencji rejestruje się materiały kryptograficzne, o których mowa w § 2 pkt. 21 lit. f, uzyskane od innych państw oraz organizacji międzynarodowych w ramach realizacji umów międzynarodowych.

7. Po wykorzystaniu wszystkich stron Dziennika korespondencji, zakłada się następny tom i zachowuje ciągłość dotychczasowej numeracji.

8. Zarejestrowanie korespondencji otrzymanej polega na:

1) opatrzeniu pierwszej strony materiału kryptograficznego, o którym mowa w § 2 pkt. 21 lit. f, pieczęcią wpływu oraz odciśnięciu pieczęci formularzowej na załącznikach, z zastrzeżeniem, iż pieczęci formularzowej nie używa się do załączników w formie dokumentów personalnych, wydawnictw kryptograficznych, materiałów kryptograficznych, o których mowa w § 2 pkt. 21 lit. a÷e i g oraz innych materiałów kryptograficznych przesyłanych do akceptacji (uzgodnienia, opiniowania) lub podpisu;

2) wpisaniu w kolejnej pozycji Dziennika korespondencji:

a) właściwego symbolu klauzuli tajności materiału kryptograficznego;

b) numeru porządkowego, który wraz z prefiksem w postaci symbolu, o którym mowa w lit. a, stanowi numer ewidencyjny materiału kryptograficznego;

c) danych ewidencyjnych materiału kryptograficznego, nadanych przez nadawcę (numer wychodzący i data zarejestrowania);

d) informacji o ilości stron materiału kryptograficznego wraz z załącznikami;

e) informacji o ilości załączników, ich stron lub nazwy i liczby informatycznych nośników danych, jeżeli załączniki stanowią informatyczne nośniki danych;

f) w rubryce „Uwagi”, informacji o klauzuli tajności pisma przewodniego, jeżeli jest ona niższa niż klauzula tajności najwyżej sklasyfikowanego załącznika.

3) wpisaniu na dokumencie, w odpowiednich polach odcisku pieczęci, daty zarejestrowania materiału kryptograficznego, zgodnie z zapisem w „Dzienniku korespondencji” oraz danych wymienionych w pkt. 2 lit. a÷b oraz d i e.

9. Korespondencję opatrzoną adnotacją „Do rąk własnych” rejestruje się bez otwierania wewnętrznego opakowania przesyłki, poprzez:

1) wpisanie w odpowiednich rubrykach Dziennika korespondencji zapisów umieszczonych na opakowaniu wewnętrznym przesyłki oraz daty wpływu materiału kryptograficznego;

2) zamieszczenie w rubryce „Uwagi” Dziennika korespondencji adnotacji „Do rąk własnych”;

3) odciśnięcie na opakowaniu pieczęci wpływu i wpisaniu numeru ewidencyjnego według Dziennika korespondencji oraz daty wpływu przesyłki.

10. Jeżeli przesyłka opatrzona adnotacją „Do rąk własnych” zawiera kilka materiałów kryptograficznych, o których mowa w § 2 pkt. 21 lit. f, to każdy z nich rejestruje się pod odrębną pozycją Dziennika korespondencji, a na opakowaniu wewnętrznym przesyłki umieszcza odciski pieczęci wpływu, w ilości odpowiadającej liczbie materiałów kryptograficznych, z wpisanymi numerami ewidencyjnymi poszczególnych materiałów.

11. Przesyłkę opatrzoną adnotacją „Do rąk własnych” przekazuje się bezpośrednio adresatowi, a w razie jego nieobecności osobie przez niego upoważnionej.

12. Przesyłkę, o której mowa w ust. 10, można zwrócić do kancelarii kryptograficznej w stanie otwartym lub zamkniętym.

13. W przypadku, gdy przesyłka zostanie zwrócona do kancelarii kryptograficznej w otwartym opakowaniu, podlega zarejestrowaniu na zasadach określonych w ust. 8, z tym, że zachowuje się numer ewidencyjny wpisany na opakowaniu i uzupełnia niezapisane rubryki Dziennika korespondencji.

14. Jeżeli adresat podjął decyzję o przechowywaniu przesyłki opatrzonej adnotacją „Do rąk własnych” w kancelarii kryptograficznej w stanie zamkniętym, opieczętowuje ją swoją pieczęcią okrągłą numerową do teczek pracy albo inną pieczęcią imienną, a kierownik kancelarii kryptograficznej dokonuje, przy udziale adresata, czynności, o których mowa w ust. 12. Przesyłka jest w takim przypadku przechowywana w formie zapieczętowanego pakietu, a fakt ten podlega odnotowaniu w rubryce „Uwagi” Dziennika korespondencji.

15. Przy przyjmowaniu przesyłek do kancelarii kryptograficznej:

1) sprawdza się:

a) prawidłowość adresu;

b) całość pieczęci i opakowania;

c) zgodność odcisków pieczęci z nazwą nadawcy;

d) zgodność numerów na opakowaniu przesyłki z numerami wyszczególnionymi odpowiednio w Wykazie przesyłek wydanych, Książce doręczeń.

2) w przypadku zauważenia nieprawidłowości lub podejrzeń co do zawartości przesyłki, kierownik kancelarii kryptograficznej odmawia jej przyjęcia powiadamiając o tym Oficera BSŁiI;